تفاوت PAM و IAM چیست؟ به طور مستقیم، مدیریت دسترسی ممتاز (PAM) بر حساب های پرریسک و قدرتمند تمرکز دارد که اگر لو بروند، کل سازمان را به خطر میاندازد، در حالی که مدیریت هویت و دسترسی (IAM) چارچوب گستردهتری برای همه کاربران عادی و ممتاز فراهم میکند. این تفاوت کلیدی، نه تنها در دامنه عمل، بلکه در ابزارها، سیاستها و سطح کنترل نهفته است و میتواند بین یک حمله موفق و یک دفاع محکم تفاوت ایجاد کند. در ادامه این بررسی جامع، با جزئیات فنی، مثال های عملی و مقایسههای دقیق، نشان میدهیم چگونه ترکیب هوشمندانه این دو، امنیت سایبری سازمان شما را به سطحی بالاتر میبرد. اگر در حال ارزیابی راهکارهای جدید هستید، خواندن این مطلب را از دست ندهید.

آنچه در این مطلب برنا مشاهده خواهید کرد:

- 1 مدیریت هویت و دسترسی (IAM) چیست و چگونه سازمان را پوشش می دهد؟

- 2 مدیریت دسترسی ممتاز (PAM) چیست و چرا فراتر از IAM عمل میکند؟

- 3 تفاوت PAM و IAM در لایه ها ی فنی و عملیاتی

- 4 ویژگی های فنی پیشرفته PAM که IAM فاقد آن ها است

- 5 چرا مدیران ایرانی باید با توجه بیشتری به تفاوت های PAM و IAM نگاه کنند؟

- 6 نتیجه گیری

مدیریت هویت و دسترسی (IAM) چیست و چگونه سازمان را پوشش می دهد؟

مدیریت هویت و دسترسی، یا IAM، مانند ستون فقرات یک سیستم امنیتی عمل میکند. این چارچوب همه هویتهای انسانی و غیرانسانی را از لحظه ایجاد تا حذف مدیریت میکند. تصور کنید یک کارمند جدید وارد سازمان میشود؛ سیستم IAM بلا فاصله حساب او را در دایرکتوری فعال، نقشها را بر اساس RBAC (کنترل دسترسی مبتنی بر نقش) تخصیص میدهد و با MFA (احراز هویت چندعاملی) از ورود غیرمجاز جلوگیری میکند.

از نظر فنی، IAM شامل اجزایی مانند provisioning خودکار کاربران، federation هویت با پروتکلهایی مثل SAML یا OAuth 2.0، و single sign-on (SSO) است که کاربر را از ورود مکرر نجات میدهد. در محیطهای ابری مانند Azure AD یا Okta، IAM سیاستهای شرطی دسترسی را اعمال میکند، مثلاً بر اساس مکان جغرافیایی، دستگاه یا زمان. آمار نشان میدهد که سازمانهایی با IAM بالغ، نرخ موفقیت حملات credential stuffing را تا ۶۸ درصد کاهش میدهند (بر اساس گزارش IBM Cost of a Data Breach ۲۰۲۵).

اما IAM همهجا را پوشش نمیدهد. حسابهای ادمین، root یا service accounts که قدرت تغییر پیکربندی سرورها، دسترسی به دیتابیسهای حساس یا مدیریت شبکه را دارند، نیاز به لایه حفاظتی عمیقتری دارند. اینجا است که تفاوت PAM و IAM خود را نشان میدهد. IAM دسترسی پایه را میدهد، اما PAM آن را تحت نظارت شدید قرار میدهد تا سوءاستفاده داخلی یا خارجی رخ ندهد.

در سازمانهای متوسط و بزرگ ایرانی، مانند بانکها یا هلدینگهای انرژی، IAM اغلب با سیستمهای محلی مانند Active Directory یکپارچه میشود و با مقررات بانک مرکزی ایران همخوانی دارد. با این حال، بدون لایه PAM، حسابهای ممتاز همچنان نقطه ضعف باقی میمانند، نقطهای که مهاجمان با یک credential دزدیدهشده، کل شبکه را در اختیار میگیرند.

مدیریت دسترسی ممتاز (PAM) چیست و چرا فراتر از IAM عمل میکند؟

مدیریت دسترسی ممتاز، یا PAM، دقیقاً روی همان حسابهای «کلیدهای پادشاهی» تمرکز دارد. حسابهایی که اگر در اختیار اشتباه قرار بگیرند، میتوانند دادههای میلیونها مشتری را افشا کنند یا عملیات صنعتی را متوقف سازند. PAM با ویژگیهایی مثل vaulting گذرواژه (ذخیره امن و چرخشی خودکار)، دسترسی just-in-time (JIT) و نظارت جلسه واقعی زمان (session monitoring) کار میکند.

فکر کنید به لحظهای که یک تکنسین شبکه نیاز به دسترسی root به سرور تولید دارد. به جای دادن گذرواژه دائمی، PAM یک جلسه موقت ایجاد میکند، فعالیتها را ضبط میکند (مانند ویدیو)، رفتار را با تحلیل رفتاری مقایسه میکند و در صورت مشکوک بودن، جلسه را قطع مینماید. این فرآیند، سطح حمله را به شدت کاهش میدهد.

از نظر فنی، PAM شامل کامپوننتهایی مانند proxy session برای RDP، SSH یا SQL است که ترافیک را از میان gateway عبور میدهد بدون افشای credential واقعی. credential rotation هر ۲۴ ساعت یا پس از هر استفاده، و integration با SIEM برای لاگ مرکزی. ابزارهایی مانند ARCON PAM در این حوزه پیشرو هستند و با کشف خودکار حسابهای privileged در محیطهای hybrid، کار را آسان میکنند.

در عمل، PAM بیش از ۸۰ درصد حملات مرتبط با privileged credential را بلاک میکند (بر اساس گزارشهای Forrester). این دقیقاً جایی است که تفاوت PAM و IAM برجسته میشود: IAM همه را مدیریت میکند، PAM آنهایی را که بیشترین آسیب را میزنند، قفل میکند.

تفاوت PAM و IAM در لایه ها ی فنی و عملیاتی

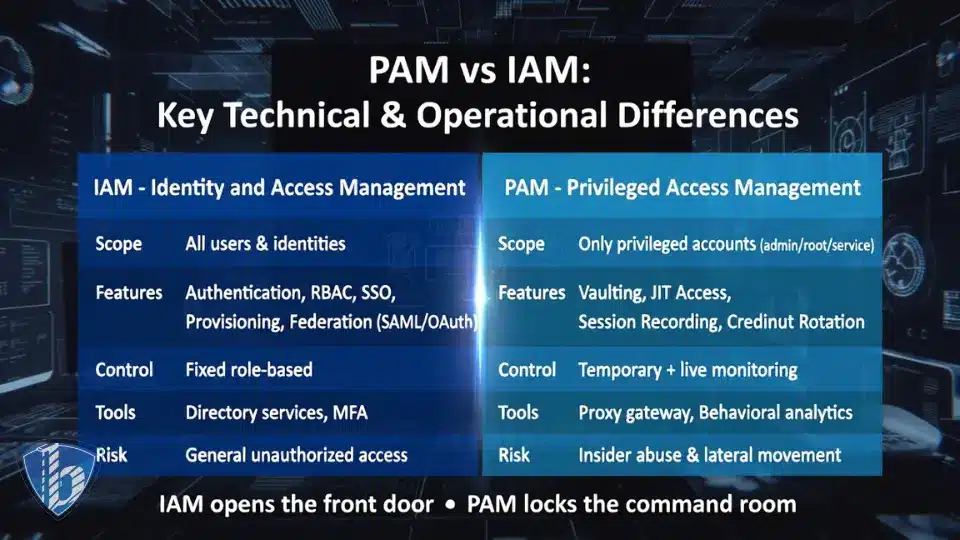

برای درک عمیق تفاوت PAM و IAM، بیایید به مقایسه مستقیم بپردازیم. این تفاوت PAM و IAM نه تنها مفهومی، بلکه در معماری، سیاستها و خروجیهای عملی است.

| جنبه مقایسه | IAM (مدیریت هویت و دسترسی) | PAM (مدیریت دسترسی ممتاز) |

|---|---|---|

| دامنه پوشش | همه کاربران و هویتها (عادی، شرکا، مشتریان) | فقط حسابهای privileged (ادمین، root، سرویس) |

| ویژگی اصلی | احراز هویت، مجوزدهی RBAC، SSO، provisioning | vaulting، JIT access، session recording، credential rotation |

| سطح کنترل | دسترسی مبتنی بر نقش ثابت | حداقل دسترسی موقت + نظارت زنده |

| ابزارهای فنی | Directory services، federation، MFA | Proxy gateway، behavioral analytics، passwordless |

| تمرکز ریسک | کاهش دسترسی غیرمجاز عمومی | جلوگیری از سوءاستفاده داخلی و lateral movement |

| انطباق | GDPR، ISO 27001 پایه | PCI-DSS، مقررات بانک مرکزی ایران، حسابرسی دقیق |

این جدول نشان میدهد که PAM مکمل IAM است، نه جایگزین. تفاوت PAM و IAM در این است که IAM درب ورودی را کنترل میکند، PAM اتاق فرمان را قفل میکند.

در سازمانهای مالی ایرانی، جایی که insider threats و حملات زنجیرهای تامینکننده شایع است، این تفاوت PAM و IAM میتواند میلیونها تومان خسارت را جلوگیری کند. طبق گزارش Verizon DBIR ۲۰۲۵، credential abuse در ۲۲ درصد نقضها نقش داشته و privilege misuse بخش قابل توجهی را تشکیل میدهد.

ویژگی های فنی پیشرفته PAM که IAM فاقد آن ها است

PAM با ابزارهای تخصصی خود، لایهای فراتر میرود. مثلاً session shadowing اجازه میدهد auditor زنده جلسه را ببیند و در صورت نیاز intervene کند، حسی مثل ایستادن پشت شانه کاربر و نظارت مستقیم. یا discovery engine که به طور خودکار حسابهای فراموششده در cloud را پیدا میکند.

در ARCON PAM، ویژگیهایی مانند adaptive authentication بر اساس ریسک contextual (زمان، مکان، دستگاه) و integration با DevOps برای secrets management در pipelineهای CI/CD وجود دارد. این ابزارها، در محیطهای بزرگ با هزاران سرور، زمان مدیریت را تا ۷۰ درصد کاهش میدهند.

حالا تفاوت PAM و IAM را در عمل ببینید: IAM ممکن است دسترسی ادمین را بدهد، اما PAM آن را با approval workflow و time-bound محدود میکند. این رویکرد، اصل zero standing privileges را پیاده میکند که در روندهای ۲۰۲۶ Gartner توصیه شده است.

چرا مدیران ایرانی باید با توجه بیشتری به تفاوت های PAM و IAM نگاه کنند؟

در بانکها، مؤسسات مالی و شرکتهای دولتی ایران، تهدیدات داخلی و خارجی واقعی هستند. یک حساب ادمین compromised میتواند به دادههای تراکنشها یا سیستمهای SCADA دسترسی دهد. اینجا تفاوت PAM و IAM حیاتی میشود چون IAM به تنهایی کافی نیست.

با اجرای PAM، سازمانها compliance با دستورالعملهای امنیت سایبری بانک مرکزی را آسانتر میکنند. علاوه بر این، ارتقای امنیت شبکه با لایهبندی IAM + PAM، ریسک را به حداقل میرساند. بسیاری از تیمها برای خرید آنتی ویروس یا فایروال سرمایهگذاری میکنند، اما بدون کنترل privileged، این ابزارها ناکارآمد میمانند.

موفقیت یک بانک بزرگ با PAM

در یک مطالعه موردی واقعی از ARCON PAM در یک بانک خصوصی بزرگ در آسیای جنوب شرقی (مشابه محیطهای ایرانی)، پیادهسازی PAM تعداد حسابهای standing privileged را از بیش از ۵۰۰۰ به کمتر از ۲۰۰ کاهش داد. session monitoring بیش از ۱۵۰۰ فعالیت مشکوک را شناسایی کرد و از یک حمله داخلی احتمالی جلوگیری نمود. نتیجه؟ کاهش ۶۵ درصدی زمان پاسخ به حادثه و انطباق کامل با حسابرسی.

در ایران نیز، سازمانهایی که نرم افزار PAM را با IAM یکپارچه کردهاند، گزارش دادهاند که حملات lateral movement تقریباً صفر شده است.

بهترین شیوه های پیاده سازی

پیادهسازی موفق با discovery شروع میشود: نقشهبرداری همه privileged accounts در on-prem و cloud. سپس vaulting مرکزی، سپس JIT workflows با approval از مدیر. تیمهای امنیتی باید آموزش ببینند تا از session playback برای forensics استفاده کنند.

یکپارچه سازی با ابزارهای موجود مانند SIEM یا EDR ضروری است. برای امنیت سایبری کامل، PAM را با ارتقای امنیت شبکه ترکیب کنید.

چالش های رایج در محیط های ایرانی و راه حل ها

چالشهایی مانند legacy systems یا مقاومت فرهنگی وجود دارد، اما با فازبندی (pilot روی critical assets) حل میشود. هزینه اولیه با ROI سریع (کاهش downtime) جبران میگردد.

نتیجه گیری

این تفاوت، بین امنیت سطحی و دفاع عمیق است. با درک این مقایسه جامع، مدیران میتوانند استراتژی خود را بازنگری کنند. برای شروع، نرم افزار PAM مناسب را ارزیابی کنید و با کارشناسان مدیران شبکه برنا مشورت نمایید. امنیت سایبری سازمان شما ارزش سرمایهگذاری دارد.