استفاده از PAM در سازمانهایی که با حجم بالایی از دسترسیهای حساس سروکار دارند، مثل یک سپر نامرئی عمل میکند که جلوی نفوذ های پنهان را میگیرد. مدیران آی تی و ارتقای امنیت شبکه با به کارگیری درست این رویکرد، نه تنها حساب های ممتاز را تحت کنترل درمی آورند بلکه ریسک های ناشی از سوءاستفاده را به شکل چشمگیری پایین میآورند.

حسابهای ممتاز، کلید های طلایی هر زیرساختی هستند. یک ادمین سرور، یک حساب سرویس در دیتابیس یا حتی کلید API یک اپلیکیشن ابری، همه اینها اگر کنترل نشوند، درِ ورودی اصلی مهاجمان میشوند.

وقتی یک حساب سرویس که سالها بدون تغییر رمز مانده، در کمتر از ۴۸ ساعت به ابزاری برای ransomware تبدیل میشود، مدیر امنیت حس میکند وزن مسئولیت روی شانههایش سنگین تر شده. استفاده از PAM دقیقاً اینجا وارد میشود و با حذف دسترسیهای دائمی و جایگزینی آنها با مدل های موقتی، این بار را سبک میکند. نتیجه؟ کاهش قابل توجه سطح حمله و آرامش واقعی در نظارت روزانه.

آنچه در این مطلب برنا مشاهده خواهید کرد:

چهار ستون اساسی که پایه استفاده از PAM را محکم می کنند

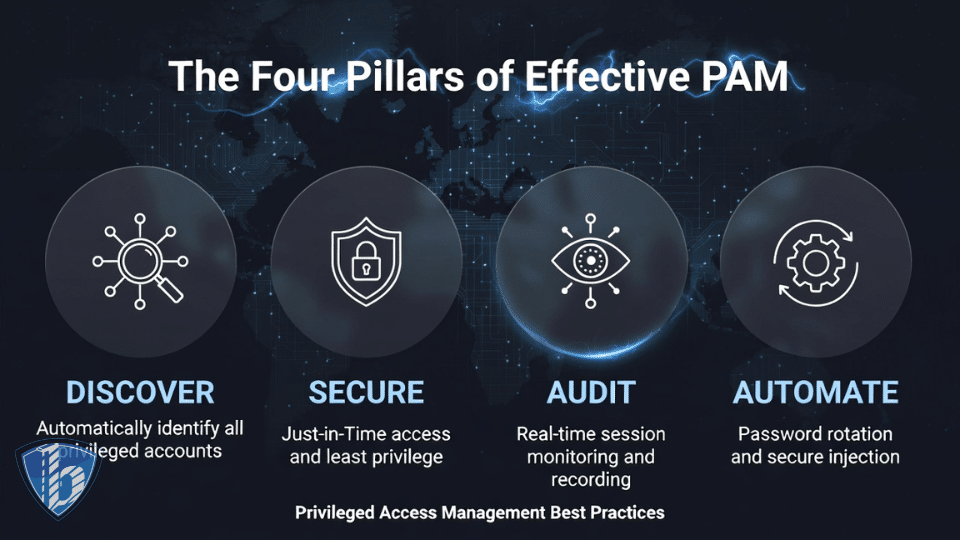

هر استراتژی موفق استفاده از PAM روی چهار پایه استوار است: کشف، امن سازی، حسابرسی و اتوماسیون. این ها نه شعار، بلکه چارچوب عملی هستند که در پروژههای واقعی بارها آزمایش شدهاند.

کشف (Discover): اولین قدم، پیدا کردن همه حسابهای پنهان است. بسیاری از سازمانها حتی نمیدانند چند حساب سرویس در محیطشان فعال است. ابزارهای خودکار اسکن شبکه، APIها و کانتینرها میتوانند در کمتر از ۲۴ ساعت بیش از ۳۰ درصد حسابهای ناشناخته را شناسایی کنند. بدون این مرحله، بقیه کار مثل تیراندازی در تاریکی است.

امنسازی (Secure): اینجا اصل کمترین دسترسی و دسترسی درست به موقع (Just-in-Time) حاکم میشود. کاربر عادی نباید هرگز حق ادمین دائمی داشته باشد. به جای آن، وقتی نیاز به تغییر تنظیمات سرور پیش میآید، درخواست ارسال میشود، تأیید دومرحلهای انجام میگیرد و فقط برای ۳۰ دقیقه دسترسی فعال میشود. این مدل، پنجره فرصت مهاجم را از ماهها به دقیقهها کاهش میدهد.

حسابرسی (Audit): هر جلسه، هر کلیک و هر فرمان باید ضبط شود. تصور کنید داشبورد نظارت مثل یک دوربین مداربسته ۲۴ ساعته عمل میکند؛ وقتی رفتاری غیرعادی، مثلاً دانلود حجم بالای داده در ساعت ۳ صبح، تشخیص داده میشود، هشدار فوری میآید و جلسه را میتوان زنده قطع کرد. این قابلیت، هم برای forensics و هم برای رعایت استانداردهایی مثل ISO 27001 حیاتی است.

اتوماسیون (Automate): چرخش خودکار رمزها هر ۴۵ روز یکبار، تزریق بدون نمایش اعتبار به اپلیکیشنها و لغو خودکار دسترسی پس از اتمام کار. اتوماسیون نه تنها خطای انسانی را حذف میکند، بلکه در محیطهایی با هزاران حساب، مقیاسپذیری واقعی ایجاد میکند.

این چهار ستون وقتی با هم کار میکنند، استفاده از PAM را از یک ابزار ساده به یک سیستم دفاعی هوشمند تبدیل میکنند.

بهترین شیوههای استفاده از PAM در محیطهای محلی (On-Premises)

در دیتاسنترهای سنتی، تمرکز روی کنترل نقطهای و عمیق است. اینجا حسابهای محلی ویندوز، لینوکس و دایرکتوری اکتیو دایرکتوری بیشترین ریسک را دارند.

یکی از اولین اقدامات، جداسازی کامل حسابهای ادمین از حسابهای روزمره است. هیچ کاربری نباید با حساب دامنه ادمین وارد سیستم شخصیاش شود. تجربه نشان میدهد این کار به تنهایی ۷۵ درصد از آسیبپذیریهای بحرانی مایکروسافت را که بین سالهای ۲۰۱۵ تا ۲۰۲۰ منتشر شدهاند، خنثی میکند.

سپس نوبت به مدیریت جلسه میرسد. با پروتکلهایی مثل RDP و SSH، هر اتصال باید از طریق یک gateway امن عبور کند که جلسه را ضبط میکند و امکان کنترل زنده (مانند قطع فرمانهای خطرناک) را میدهد. در عمل، سازمانهایی که این لایه را اضافه کردهاند، زمان تشخیص حادثه را از روزها به کمتر از یک ساعت رساندهاند.

برای endpoint ها هم سیاستهای granular اعمال کنید: مثلاً اجازه اجرای فقط ۱۵۰ اپلیکیشن سفیدلیستشده روی ایستگاههای کاری توسعهدهندگان. این کار، بدون اختلال در بهرهوری، سطح حمله را به شدت کوچک میکند.

در محیط محلی، استفاده از PAM وقتی با آنتی ویروس سازمانی ترکیب میشود، لایه دفاعی دومی ایجاد میکند که حتی اگر یک حساب موقت لو برود، بدافزار نتواند گسترش پیدا کند.

استفاده از PAM در محیطهای ابری

ابر، داستان متفاوتی است. حسابها لحظهای ایجاد و حذف میشوند، مجوزها در IAM سرویس دهنده ها (AWS، Azure، GCP) به سرعت تغییر میکنند و secrets در کانتینرها و pipelineهای CI/CD جابهجا میشوند.

بهترین شیوه اینجا، مدیریت entitlement ابری است. ابزارهای مدرن، مجوزهای بیشازحد را به صورت خودکار شناسایی و پیشنهاد حذف میدهند. مثلاً اگر یک نقش IAM در AWS بیش از ۴۰ مجوز داشته باشد، سیستم هشدار میدهد و با یک کلیک، آن را به حداقل مورد نیاز کاهش میدهد.

دسترسی Just-in-Time در ابر، معمولاً از طریق API gateway یا service mesh انجام میشود. توسعه دهنده درخواست میدهد، تأیید میگیرد و یک توکن موقتی (مثلاً ۲۰ دقیقهای) دریافت میکند که مستقیماً به kubectl یا terraform تزریق میشود، بدون اینکه رمز واقعی را ببیند.

برای secrets management هم از vaultهای ابری با چرخش خودکار استفاده کنید. در محیطهایی که هزاران میکروسرویس فعال است، این قابلیت جلوی ماندگاری طولانی API keyها را میگیرد.

نکته کلیدی: سیاستها باید یکسان باشند. چه کاربر در سرور محلی باشد چه در instance ابری، قوانین RBAC و ABAC دقیقاً همانند اجرا شوند. این یکپارچگی، در سازمانهایی که چند ابر دارند (multi-cloud)، از drift امنیتی جلوگیری میکند.

در چنین محیطهایی، ترکیب استفاده از PAM با آنتی ویروس ESET روی endpointهای ابری (مثل ماشینهای مجازی یا کانتینرها)، حفاظت endpoint را کامل میکند و مانع اجرای کدهای مخرب حتی در صورت دسترسی موقت میشود.

رویکرد هیبریدی

بیشتر سازمانهای ایرانی امروز در حالت هیبریدی کار میکنند، بخشی از دادهها هنوز در دیتاسنتر قدیمی، بخشی در ابر خصوصی یا عمومی. اینجا چالش اصلی، حفظ دید واحد و سیاستهای یکدست است.

راهحل، یک پلتفرم مرکزی است که هم منابع محلی و هم ابری را کشف کند. این پلتفرم باید قابلیت federation با Azure AD یا Okta داشته باشد تا هویت واحد ایجاد شود. وقتی کاربری از دفتر وارد سیستم میشود و نیاز به دسترسی به یک VM ابری پیدا میکند، جلسه از همان داشبورد مرکزی مدیریت و ضبط میشود.

یکی از تکنیکهای موفق، استفاده از Zero Trust Network Access (ZTNA) در کنار PAM است. هیچ دسترسیای بدون تأیید مداوم هویت و دستگاه انجام نمیشود. حتی اگر کاربر داخل شبکه سازمانی باشد، هر بار باید دوباره تأیید شود.

در عمل، سازمانهایی که این مدل هیبریدی را پیاده کردهاند، گزارش دادهاند که زمان پاسخ به حادثه ۶۵ درصد کاهش یافته و رعایت مقررات مانند افتا یا GDPR به شکل خودکار ممکن شده است.

جدول مقایسهای سریع برای درک بهتر:

| محیط | چالش اصلی | بهترین شیوه کلیدی | مزیت قابل اندازهگیری |

|---|---|---|---|

| محلی | حسابهای محلی پنهان | اسکن مداوم + EPM | کاهش ۷۵٪ آسیبپذیریهای endpoint |

| ابری | مجوزهای پویا و secrets | Entitlement Management + JIT API | چرخش خودکار هزاران کلید در روز |

| هیبریدی | ناهمگونی سیاستها | پلتفرم مرکزی + ZTNA | دید ۱۰۰٪ و کاهش زمان تشخیص به دقیقه |

این جدول فقط خلاصه است؛ واقعیت وقتی پیچیدهتر و در عین حال قابل کنترلتر میشود که جزئیات فنی را لایه به لایه اعمال کنید.

گامهای عملی پیادهسازی استفاده از PAM بدون سردرگمی

پیادهسازی موفق، مثل ساختن یک پل نیست که یکشبه تمام شود. این مراحل را دقیق دنبال کنید:

- ارزیابی اولیه: لیست کامل داراییها و حسابها را تهیه کنید (ابزارهای discovery را حداقل یک هفته اجرا کنید).

- طبقهبندی ریسک: حسابها را بر اساس تأثیر (High/Medium/Low) دستهبندی کنید.

- انتخاب مدل دسترسی: برای ۸۰ درصد موارد، JIT + RBAC کافی است؛ برای حسابهای حیاتی، اضافه کردن session recording الزامی.

- انتخاب نرمافزار: به دنبال راهکاری باشید که هم رویپریم و هم SaaS پشتیبانی کند و با اکوسیستم فعلیتان (مایکروسافت، لینوکس، ابر) یکپارچه شود.

- پایلوت: روی یک دپارتمان کوچک (مثلاً تیم DevOps با ۵۰ کاربر) شروع کنید. معمولاً در دو هفته نتایج قابل مشاهده میدهد.

- آموزش: جلسات عملی برای مدیران و کاربران نهایی – نه تئوری، بلکه شبیهسازی سناریوهای واقعی.

- یکپارچهسازی: اتصال به SIEM، ticketing system و آنتی ویروس سازمانی برای پاسخ خودکار.

- نظارت و بهبود مداوم: هر ماه گزارشهای استفاده را بررسی کنید و سیاستها را تنظیم کنید.

- گسترش: پس از موفقیت پایلوت، به تمام محیطها ببرید.

- گواهینامه و ممیزی: آماده گزارشهای خودکار برای بازرسان باشید.

هر کدام از این گامها را اگر با دقت اجرا کنید، نرخ پذیرش کاربران به بالای ۹۵ درصد میرسد و مقاومت اولیه به سرعت محو میشود.

نرم افزار PAM و فناوریهای مکمل آن

نرم افزار PAM خوب، باید حداقل قابلیتهای vaulting با رمزنگاری AES-256، چرخش خودکار، نظارت جلسه با شاخصهای رفتاری مبتنی بر هوش مصنوعی و پشتیبانی از هویتهای غیرانسانی (مثل رباتهای CI/CD یا agentهای هوش مصنوعی) را داشته باشد.

در عمل، وقتی این نرمافزار را با سیستمهای endpoint protection ترکیب میکنید، لایه دفاعی عمیقتری شکل میگیرد. برای مثال، آنتی ویروس ESET میتواند روی همان endpointهایی که دسترسی ممتاز موقت میگیرند، رفتارهای مشکوک را بلاک کند و گزارش را مستقیم به داشبورد PAM بفرستد.

نرم افزار PAM همچنین باید قابلیتهای cloud-native داشته باشد تا در محیطهای کانتینری مثل Kubernetes، secrets را به صورت native مدیریت کند.

چالشهای رایج و راهحلهای عملی

- مقاومت کاربران: راهحل، جلسات عملی کوتاه و نمایش مستقیم کاهش زمان کار است.

- پیچیدگی یکپارچهسازی: از راهکارهایی استفاده کنید که connector آماده برای ابزارهای محبوب داشته باشند.

- هزینه اولیه: تمرکز روی بازگشت سرمایه از طریق کاهش زمان downtime و جریمههای رعایت مقررات.

- مدیریت هویتهای ماشین: حتماً غیرانسانیها را هم در دامنه کشف قرار دهید (امروز بیش از ۵۰ درصد اعتبارهای ممتاز متعلق به ماشینهاست).

- با پیشبینی این چالشها و داشتن برنامه پشتیبان، بیش از ۹۰ درصد پروژهها در زمانبندی پیش میروند.

سخن آخر

سال ۲۰۲۶، شاهد ادغام عمیقتر هوش مصنوعی برای تشخیص ناهنجاریهای رفتاری، مدیریت خودکار هویتهای agent های هوش مصنوعی و استفاده از مدلهای بدون رمز (passwordless) در لایه ممتاز خواهیم بود. سازمانهایی که از امروز این روندها را در نظر بگیرند، سه سال جلوتر از رقبا خواهند بود.

در نهایت، استفاده از PAM یک پروژه یکبارمصرف نیست؛ یک برنامه مداوم بهبود امنیت است که با هر تغییر در زیرساخت، باید بهروزرسانی شود.

اگر به دنبال مشورت برای ارزیابی فعلی محیطتان یا طراحی نقشه راه دقیق هستید، کارشناسان ما در مدیران بشکه برنا آماده همراهیاند. با اجرای درست این شیوهها، نه تنها از تهدیدها جلو میزنید بلکه آرامش خاطر واقعی را به تیم خود هدیه میدهید.

منابع و مراجع

تیم امنیت سایبری مدیران شبکه برنا با استفاده از تحلیلهای دقیق و گزارشهای رسمی منتشرشده از سوی نهادهای معتبر بینالمللی، این مطلب را تهیه و تدوین کرده است.