در دنیای دیجیتال امروز که حملات سایبری روز به روز پیچیدهتر میشوند، امنیت وبسایتها و اپلیکیشنهای تحت وب از اهمیت حیاتی برخوردار است. یکی از ابزارهای کلیدی در این زمینه، فایروال WAF یا Web Applicatiofn Firewall است. اما waf چیست و چگونه میتواند از کسبوکارها در برابر تهدیدات آنلاین محافظت کند؟ این مقاله به بررسی عمیق WAF، انواع آن، نحوه عملکرد، مزایا، چالشها و آینده این فناوری میپردازد و به شما کمک میکند تا درک جامعتری از این سپر دفاعی قدرتمند در برابر حملات وب اپلیکیشنها پیدا کنید.

آنچه در این مقاله مشاهده خواهید کرد:

- WAF چیست؟ درک مفهوم پایه

- انواع WAF: بررسی معماریها و مدلهای استقرار

- WAF چگونه کار میکند؟ مکانیسمهای شناسایی و مسدودسازی

- حملات رایج وب و نقش WAF در مقابله با آنها

- 1. تزریق SQL (SQL Injection – SQLi)

- 2. اسکریپتنویسی بین سایتی (Cross-Site Scripting – XSS)

- 3. احراز هویت شکسته (Broken Authentication)

- 4. افشای دادههای حساس (Sensitive Data Exposure)

- 5. نهادهای خارجی XML (XML External Entities – XXE)

- 6. کنترل دسترسی شکسته (Broken Access Control)

- 7. پیکربندی امنیتی نادرست (Security Misconfiguration)

- 8. جعل درخواست بین سایتی (Cross-Site Request Forgery – CSRF)

- 9. استفاده از کامپوننتهای آسیبپذیر (Using Components with Known Vulnerabilities)

- 10. ثبت ناکافی و نظارت (Insufficient Logging & Monitoring)

- مزایای پیادهسازی WAF: فراتر از امنیت پایه

- 1. افزایش امنیت وب اپلیکیشنها (Enhanced Web Application Security)

- 2. محافظت در برابر آسیبپذیریهای Zero-day (Zero-day Vulnerability Protection)

- 3. حفظ انطباق با مقررات (Compliance Adherence)

- 4. کاهش خطر نقض دادهها (Reduced Risk of Data Breaches)

- 5. بهبود عملکرد و دسترسپذیری (Improved Performance and Availability)

- 6. دید و گزارشدهی پیشرفته (Advanced Visibility and Reporting)

- 7. کاهش هزینههای امنیتی در بلندمدت (Reduced Long-term Security Costs)

- چالشها و ملاحظات در انتخاب و استقرار WAF

- 1. مثبت کاذب (False Positives) و منفی کاذب (False Negatives)

- 2. پیچیدگی پیکربندی و تنظیم (Configuration and Tuning Complexity)

- 3. تأخیر عملکرد (Performance Latency)

- 4. هزینه (Cost)

- 5. یکپارچهسازی با زیرساخت موجود (Integration with Existing Infrastructure)

- 6. مدیریت WAF در مقابل WAF مدیریت شده (Self-managed WAF vs. Managed WAF)

- تکامل WAF: از فایروال سنتی تا WAF نسل جدید

- WAF و اکوسیستم امنیت سایبری: همافزایی برای دفاع جامع

- 1. WAF و فایروالهای شبکه (Network Firewalls)

- 2. WAF و سیستمهای تشخیص/جلوگیری از نفوذ (IDS/IPS)

- 3. WAF و سیستمهای مدیریت اطلاعات و رویدادهای امنیتی (SIEM)

- 4. WAF و پلتفرمهای ارکستراسیون، اتوماسیون و پاسخ امنیتی (SOAR)

- 5. WAF و شبکههای تحویل محتوا (CDN)

- 6. WAF و اسکنرهای آسیبپذیری وب اپلیکیشن (Web Application Vulnerability Scanners – WVS)

- 7. WAF و مدیریت هویت و دسترسی (Identity and Access Management – IAM)

- آینده WAF و تهدیدات نوظهور: آمادگی برای چالشهای پیش رو

- 1. امنیت API به عنوان اولویت اصلی (API Security as a Top Priority)

- 2. WAFهای مبتنی بر هوش مصنوعی و یادگیری ماشین پیشرفته (Advanced AI/ML-driven WAFs)

- 3. WAFهای Serverless و Edge (Serverless and Edge WAFs)

- 4. محافظت در برابر رباتهای پیشرفته (Advanced Bot Protection)

- 5. یکپارچهسازی با DevSecOps (Integration with DevSecOps)

- 6. محافظت در برابر حملات منطق کسبوکار (Business Logic Attacks)

- 7. هوش تهدید مبتنی بر جامعه و اشتراکگذاری (Community-driven Threat Intelligence)

- مطالعات موردی و بهترین شیوهها در پیادهسازی WAF

- نتیجهگیری: WAF، ستون فقرات امنیت وب اپلیکیشن

WAF چیست؟ درک مفهوم پایه

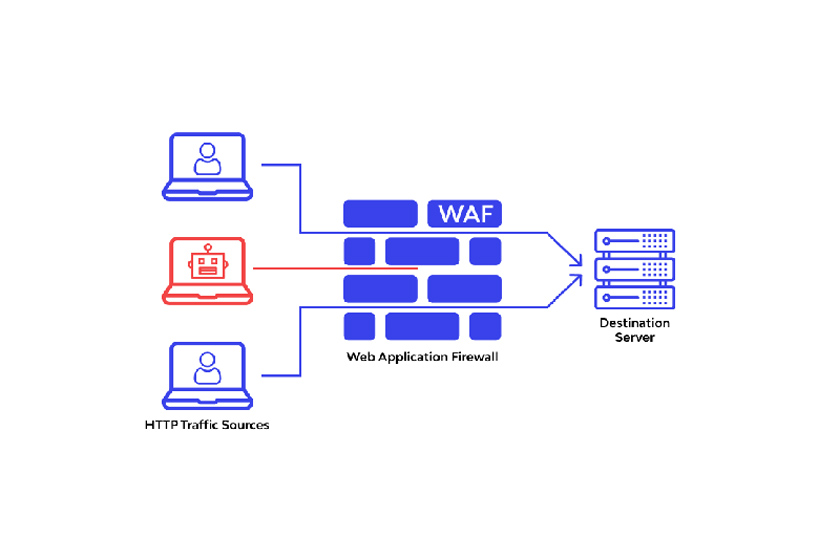

WAF چیست؟ در سادهترین تعریف، WAF (Web Application Firewall) یک نوع خاص از فایروال است که برای محافظت از اپلیکیشنهای تحت وب در برابر حملات مخرب طراحی شده است. برخلاف فایروالهای سنتی که عمدتاً بر ترافیک شبکه در لایههای پایینتر (مانند لایههای 3 و 4 مدل OSI) نظارت دارند، فایروال WAF در لایه 7 (لایه اپلیکیشن) مدل OSI عمل میکند. این بدان معناست که WAF قادر است ترافیک HTTP/HTTPS را تجزیه و تحلیل کرده و درخواستها و پاسخهای وب را برای شناسایی و مسدود کردن حملات خاصی که اپلیکیشنهای وب را هدف قرار میدهند، بررسی کند. برای درک عمیقتر اینکه waf چیست، باید به جزئیات عملکرد آن بپردازیم.

در واقع، فایروال وب به عنوان یک پروکسی معکوس عمل میکند؛ به این صورت که تمام ترافیک ورودی به اپلیکیشن وب و ترافیک خروجی از آن، ابتدا از WAF عبور میکند. WAF این ترافیک را بر اساس مجموعهای از قوانین (Rule Sets) از پیش تعریف شده یا قوانین سفارشیسازی شده، بررسی میکند. این قوانین به فایروال WAF کمک میکنند تا الگوهای حملات شناخته شده مانند تزریق SQL (SQL Injection)، اسکریپتنویسی بین سایتی (Cross-Site Scripting – XSS)، جعل درخواست بین سایتی (Cross-Site Request Forgery – CSRF)، و سایر آسیبپذیریهای رایج OWASP Top 10 را شناسایی و مسدود کند. این مکانیسم نشان میدهد که waf چیست و چرا برای امنیت لایه اپلیکیشن حیاتی است.

نیاز به فایروال WAF از آنجا ناشی میشود که اپلیکیشنهای وب، به دلیل تعامل مستقیم با کاربران و پردازش دادههای حساس، اهداف جذابی برای مهاجمان هستند. فایروالهای سنتی و سیستمهای تشخیص نفوذ (IDS) یا جلوگیری از نفوذ (IPS) نمیتوانند به طور کامل از این حملات لایه اپلیکیشن جلوگیری کنند، زیرا آنها به محتوای درخواستهای HTTP به اندازه کافی عمیق نگاه نمیکنند. به همین دلیل، فایروال وب به یک جزء ضروری در استراتژی دفاعی هر سازمان تبدیل شده است. در ادامه بیشتر توضیح خواهیم داد که waf چیست و چه قابلیتهایی دارد.

برای مشاهده 10 فایروال برتر 2025، این مقاله را مطالعه بفرمایید.

انواع WAF: بررسی معماریها و مدلهای استقرار

برای درک بهتر اینکه waf چیست و چگونه پیادهسازی میشود، لازم است با انواع مختلف آن آشنا شویم. WAFها را میتوان بر اساس معماری و نحوه استقرارشان به سه دسته اصلی تقسیم کرد: WAFهای مبتنی بر شبکه (Network-based)، WAFهای مبتنی بر میزبان (Host-based) و WAFهای مبتنی بر ابر (Cloud-based). هر یک از این انواع WAF مزایا و معایب خاص خود را دارند و انتخاب نوع مناسب به نیازهای خاص، بودجه و زیرساخت سازمان بستگی دارد. این بخش به شما کمک میکند تا انتخاب کنید که کدام نوع waf چیست و برای شما مناسبتر است.

1. WAFهای مبتنی بر شبکه (Network-based WAFs)

این نوع فایروال WAF به صورت سختافزاری در شبکه شما مستقر میشود، معمولاً در نزدیکی سرورهای وب یا در جلوی آنها. آنها به عنوان یک دستگاه فیزیکی عمل میکنند که تمام ترافیک ورودی و خروجی به اپلیکیشنهای وب را بازرسی میکنند. این رویکرد به خوبی نشان میدهد که waf چیست در یک محیط فیزیکی.

- مزایا:

- عملکرد بالا: از آنجایی که به صورت سختافزاری هستند، میتوانند ترافیک زیادی را با تأخیر (Latency) کم پردازش کنند. این یکی از مهمترین مزایای این نوع WAF است.

- کنترل کامل: سازمانها کنترل کاملی بر پیکربندی و مدیریت WAF دارند. این سطح از کنترل برای برخی سازمانها حیاتی است تا دقیقاً بدانند waf چیست و چگونه عمل میکند.

- پوشش جامع: میتوانند از چندین اپلیکیشن وب به طور همزمان محافظت کنند.

- معایب:

- هزینه بالا: خرید و نگهداری سختافزار میتواند گران باشد. این جنبه مالی مهمی است که باید در نظر گرفت که waf چیست از نظر اقتصادی.

- پیچیدگی استقرار و مدیریت: نیاز به تخصص فنی برای نصب، پیکربندی و نگهداری دارند.

- مقیاسپذیری محدود: مقیاسپذیری آنها به ظرفیت سختافزار بستگی دارد و ارتقاء آن ممکن است پرهزینه باشد.

2. WAFهای مبتنی بر میزبان (Host-based WAFs)

این نوع فایروال WAF به صورت نرمافزاری مستقیماً بر روی سرور وب (یا سرور اپلیکیشن) نصب میشود. آنها به عنوان یک ماژول یا پلاگین در وبسرور (مانند Apache, Nginx, IIS) یا در محیط رانتایم اپلیکیشن (مانند Java, .NET) عمل میکنند. این نوع WAF نشان میدهد که waf چیست در سطح نرمافزار.

- مزایا:

- هزینه کمتر: معمولاً ارزانتر از WAFهای سختافزاری هستند، زیرا نیازی به سختافزار اضافی ندارند. این یک مزیت بزرگ برای بودجههای محدود است.

- سفارشیسازی بالا: میتوانند به طور خاص برای یک اپلیکیشن وب پیکربندی شوند. این امکان سفارشیسازی دقیق را فراهم میکند.

- دسترسی به اطلاعات اپلیکیشن: به دلیل نزدیکی به اپلیکیشن، میتوانند اطلاعات دقیقتری از رفتار اپلیکیشن جمعآوری کنند.

- معایب:

- تأثیر بر عملکرد سرور: میتوانند منابع سرور (CPU, RAM) را مصرف کنند و بر عملکرد اپلیکیشن تأثیر بگذارند. این یکی از معایب اصلی این نوع WAF است.

- مدیریت پیچیده: مدیریت چندین WAF مبتنی بر میزبان در محیطهای بزرگ میتواند دشوار باشد.

- پوشش محدود: هر WAF فقط از اپلیکیشنی که روی آن نصب شده است محافظت میکند.

- نصب و نگهداری: نیاز به نصب و بهروزرسانی جداگانه روی هر سرور دارند.

3. WAFهای مبتنی بر ابر (Cloud-based WAFs)

این نوع فایروال WAF توسط ارائهدهندگان خدمات ابری (مانند Cloudflare, Akamai, AWS WAF) ارائه میشوند و به عنوان یک سرویس مدیریت شده عمل میکنند. ترافیک وب قبل از رسیدن به سرورهای شما، از طریق سرورهای WAF ابری مسیریابی میشود. این مدل نشان میدهد که waf چیست در عصر رایانش ابری.

- مزایا:

- مقیاسپذیری بالا: به راحتی میتوانند با افزایش ترافیک مقیاسپذیر شوند. این ویژگی برای کسبوکارهای در حال رشد بسیار مهم است.

- مدیریت آسان: توسط ارائهدهنده سرویس مدیریت میشوند، بنابراین نیازی به تخصص داخلی برای نگهداری نیست. این باعث کاهش بار کاری تیمهای داخلی میشود.

- محافظت در برابر DDoS: بسیاری از WAFهای ابری، قابلیتهای محافظت در برابر حملات DDoS را نیز ارائه میدهند.

- هزینه اولیه پایین: نیازی به سرمایهگذاری اولیه در سختافزار یا نرمافزار نیست.

- استقرار سریع: میتوانند به سرعت مستقر شوند.

- معایب:

- کنترل کمتر: کنترل کمتری بر پیکربندی و قوانین WAF دارید. این میتواند برای سازمانهایی که نیاز به سفارشیسازی دقیق دارند، یک محدودیت باشد.

- وابندگی به ارائهدهنده: به ارائهدهنده سرویس ابری وابسته هستید.

- حریم خصوصی دادهها: ممکن است نگرانیهایی در مورد حریم خصوصی دادهها وجود داشته باشد، زیرا ترافیک از طریق سرورهای شخص ثالث عبور میکند.

- تأخیر (Latency): در برخی موارد، ممکن است کمی تأخیر در ترافیک ایجاد شود، اگرچه ارائهدهندگان تلاش میکنند این تأخیر را به حداقل برسانند.

انتخاب بین این سه نوع فایروال وب به عوامل متعددی بستگی دارد، از جمله اندازه سازمان، بودجه، نیاز به کنترل، پیچیدگی زیرساخت و سطح تخصص تیم امنیتی. بسیاری از سازمانها از ترکیبی از این رویکردها برای ایجاد یک دفاع چندلایه استفاده میکنند.

WAF چگونه کار میکند؟ مکانیسمهای شناسایی و مسدودسازی

برای اینکه به طور کامل بفهمیم waf چیست و چگونه از اپلیکیشنهای وب محافظت میکند، باید به مکانیسمهای داخلی آن بپردازیم. فایروال WAF با بازرسی دقیق ترافیک HTTP/HTTPS، الگوهای مخرب را شناسایی و مسدود میکند. این فرآیند شامل چندین مرحله و رویکرد است. درک این مکانیسمها به شما کمک میکند تا بفهمید waf چیست و چرا اینقدر مؤثر است.

1. مدلهای امنیتی (Security Models)

WAFها معمولاً از دو مدل امنیتی اصلی برای شناسایی حملات استفاده میکنند:

- مدل امنیتی منفی (Negative Security Model / Blacklist):

- در این مدل، WAF بر اساس مجموعهای از قوانین از پیش تعریف شده (که به عنوان “امضا” یا “Signatures” شناخته میشوند) عمل میکند. این امضاها شامل الگوهای شناخته شده حملات رایج مانند تزریق SQL یا XSS هستند.

- هر درخواستی که با یکی از این الگوهای مخرب مطابقت داشته باشد، مسدود میشود. این مدل پایه و اساس بسیاری از WAFهاست.

- مزایا: مؤثر در برابر حملات شناخته شده، پیادهسازی نسبتاً آسان.

- معایب: ممکن است در برابر حملات جدید یا ناشناخته (Zero-day attacks) که امضایی برای آنها وجود ندارد، کارایی نداشته باشد. نیاز به بهروزرسانی مداوم امضاها دارد.

- مدل امنیتی مثبت (Positive Security Model / Whitelist):

- در این مدل، WAF فقط ترافیکی را مجاز میداند که با الگوی “رفتار مجاز” اپلیکیشن مطابقت داشته باشد. به عبارت دیگر، شما به WAF میگویید که “چه چیزی مجاز است” و هر چیز دیگری مسدود میشود. این رویکرد پیشرفتهتر نشان میدهد که waf چیست در زمینه تشخیص تهدیدات نوظهور.

- این مدل نیازمند یادگیری رفتار عادی اپلیکیشن است که میتواند از طریق آموزش اولیه یا با استفاده از هوش مصنوعی و یادگیری ماشین صورت گیرد.

- مزایا: بسیار مؤثر در برابر حملات جدید و ناشناخته، زیرا هر چیزی که غیرعادی باشد، مسدود میشود.

- معایب: پیادهسازی و نگهداری آن پیچیدهتر است، زیرا نیاز به تنظیم دقیق و بهروزرسانی مداوم لیست سفید دارد تا از مسدود شدن درخواستهای قانونی (False Positives) جلوگیری شود.

بسیاری از WAFهای مدرن از ترکیبی از هر دو مدل استفاده میکنند تا هم در برابر حملات شناخته شده محافظت کنند و هم قابلیت تشخیص حملات جدید را داشته باشند. این ترکیب بهترین پاسخ به این سوال است که waf چیست در عمل.

2. مکانیسمهای تشخیص (Detection Mechanisms)

WAFها از روشهای مختلفی برای تشخیص فعالیتهای مخرب استفاده میکنند:

- تشخیص مبتنی بر امضا (Signature-based Detection):

- این روش شامل مقایسه الگوهای ترافیک ورودی با پایگاه دادهای از امضاهای حملات شناخته شده است. این امضاها معمولاً توسط محققان امنیتی و ارائهدهندگان WAF بهروزرسانی میشوند.

- مثال: شناسایی رشتههای خاصی که معمولاً در حملات تزریق SQL استفاده میشوند (مانند ‘ OR 1=1–).

- تشخیص مبتنی بر ناهنجاری (Anomaly-based Detection):

- این روش شامل ایجاد یک “پروفایل عادی” از رفتار اپلیکیشن و ترافیک آن است. هرگونه انحراف قابل توجه از این پروفایل عادی به عنوان یک ناهنجاری شناسایی شده و ممکن است به عنوان حمله تلقی شود. این مکانیسم نشان میدهد که waf چیست در زمینه تشخیص هوشمند.

- این روش اغلب از الگوریتمهای یادگیری ماشین (Machine Learning) برای ساخت و بهروزرسانی پروفایلهای رفتاری استفاده میکند.

- مثال: تشخیص تعداد غیرعادی درخواستها از یک IP خاص در یک بازه زمانی کوتاه (که میتواند نشاندهنده حمله DDoS لایه 7 باشد) یا درخواستهایی با طول غیرمعمول.

- تشخیص مبتنی بر شهرت (Reputation-based Detection):

- WAF میتواند از پایگاه دادهای از آدرسهای IP مخرب شناخته شده، رباتهای اسپم، یا منابع حملات سایبری استفاده کند تا ترافیک ورودی از این منابع را مسدود کند.

- تجزیه و تحلیل پروتکل (Protocol Analysis):

- اطمینان از اینکه ترافیک HTTP/HTTPS با استانداردهای پروتکل مطابقت دارد. هرگونه نقض پروتکل میتواند نشانهای از حمله باشد.

3. حالتهای استقرار (Deployment Modes)

نحوه قرارگیری فایروال WAF در مسیر ترافیک نیز بر نحوه عملکرد آن تأثیر میگذارد:

- حالت درونخطی (Inline Mode / Reverse Proxy):

- در این حالت، WAF مستقیماً در مسیر ترافیک بین کاربر و سرور وب قرار میگیرد. تمام درخواستها و پاسخها از طریق WAF عبور میکنند و WAF قادر است ترافیک مخرب را به صورت فعال مسدود کند. این رایجترین و مؤثرترین حالت استقرار برای جلوگیری از حملات است. این حالت به خوبی نشان میدهد که waf چیست در یک محیط فعال.

- حالت خارج از باند (Out-of-band Mode / Passive Mode):

- در این حالت، WAF به صورت غیرفعال ترافیک را مانیتور میکند (معمولاً از طریق یک پورت SPAN یا TAP). WAF میتواند حملات را تشخیص دهد و هشدار دهد، اما قادر به مسدود کردن مستقیم ترافیک نیست. این حالت بیشتر برای تشخیص و گزارشدهی استفاده میشود و کمتر برای جلوگیری فعال.

با درک این مکانیسمها، مشخص میشود که WAF تنها یک فایروال ساده نیست، بلکه یک سیستم پیچیده با قابلیتهای تشخیص و جلوگیری پیشرفته است که به طور خاص برای محافظت از آسیبپذیریهای منحصر به فرد اپلیکیشنهای وب طراحی شده است.

حملات رایج وب و نقش WAF در مقابله با آنها

حملات به اپلیکیشنهای وب، یکی از بزرگترین تهدیدات امنیت سایبری برای سازمانها هستند. برای اینکه دقیقاً بدانیم waf چیست و چگونه مؤثر عمل میکند، باید نگاهی به حملات رایج وب و نحوه مقابله فایروال وب با آنها بیندازیم. سازمان OWASP (Open Web Application Security Project) هر چند سال یک بار لیستی از 10 آسیبپذیری امنیتی مهم وب اپلیکیشنها را منتشر میکند که به OWASP Top 10 معروف است. فایروال WAF نقش حیاتی در کاهش خطر بسیاری از این حملات ایفا میکند.

1. تزریق SQL (SQL Injection – SQLi)

- حمله: مهاجم کدهای SQL مخرب را از طریق ورودیهای وب (مانند فرمها یا پارامترهای URL) به اپلیکیشن تزریق میکند. این کدها میتوانند برای دسترسی غیرمجاز به پایگاه داده، تغییر یا حذف دادهها، یا حتی کنترل سرور استفاده شوند.

- نقش WAF: WAF با بازرسی محتوای درخواستهای HTTP، الگوهای رایج تزریق SQL را شناسایی میکند. این الگوها شامل کلمات کلیدی SQL (مانند SELECT, UNION, DROP), کاراکترهای خاص (مانند ‘, –, #), و ساختارهای منطقی مخرب هستند. WAF میتواند درخواستهایی را که حاوی این الگوها هستند، مسدود کند. این نشان میدهد که waf چیست در مبارزه با SQLi.

2. اسکریپتنویسی بین سایتی (Cross-Site Scripting – XSS)

- حمله: مهاجم کدهای اسکریپت مخرب (معمولاً JavaScript) را به صفحات وب تزریق میکند. این کدها در مرورگر کاربران قربانی اجرا میشوند و میتوانند برای سرقت کوکیها، اطلاعات نشست (Session Information)، تغییر محتوای صفحه یا هدایت کاربر به سایتهای مخرب استفاده شوند.

- نقش WAF: WAF با بررسی ورودیها و خروجیهای اپلیکیشن، الگوهای XSS را شناسایی میکند. این شامل کاراکترهای HTML و JavaScript خاص، تگهای اسکریپت، و رویدادهای جاوااسکریپت (مانند onerror, onload) است. WAF میتواند این کدها را فیلتر یا مسدود کند. این بخش توضیح میدهد که waf چیست در برابر XSS.

3. احراز هویت شکسته (Broken Authentication)

- حمله: آسیبپذیریهایی در مکانیسمهای احراز هویت (مانند مدیریت نشست، توابع ورود به سیستم، یا بازیابی رمز عبور) که به مهاجمان اجازه میدهد به حسابهای کاربری دسترسی پیدا کنند. این شامل حملات Brute-force، استفاده از اعتبارنامههای پیشفرض یا ضعیف، و مدیریت نامناسب نشست است.

- نقش WAF: اگرچه WAF مستقیماً احراز هویت را مدیریت نمیکند، اما میتواند با شناسایی الگوهای حملات Brute-force (تعداد زیاد تلاشهای ناموفق ورود به سیستم از یک IP)، مسدود کردن رباتها، و اعمال محدودیت نرخ (Rate Limiting) بر درخواستهای احراز هویت، به کاهش این حملات کمک کند.

4. افشای دادههای حساس (Sensitive Data Exposure)

- حمله: اپلیکیشنها به درستی از دادههای حساس (مانند اطلاعات کارت اعتباری، رمز عبور، اطلاعات شخصی) محافظت نمیکنند، که منجر به افشای آنها میشود.

- نقش WAF: فایروال WAF میتواند در جلوگیری از افشای تصادفی دادههای حساس در پاسخهای وب (مثلاً اطلاعات پیکربندی سرور یا پیامهای خطای حاوی اطلاعات حساس) نقش داشته باشد. برخی WAFها قابلیتهای “Data Loss Prevention – DLP” را نیز ارائه میدهند که میتوانند دادههای حساس را در ترافیک خروجی شناسایی و مسدود کنند.

5. نهادهای خارجی XML (XML External Entities – XXE)

- حمله: اپلیکیشنها ورودیهای XML را بدون اعتبارسنجی کافی پردازش میکنند، که به مهاجمان اجازه میدهد به فایلهای سیستمی دسترسی پیدا کنند، پورتهای داخلی را اسکن کنند، یا حملات انکار سرویس (DoS) را انجام دهند.

- نقش WAF: فایروال وب میتواند ورودیهای XML را برای شناسایی ساختارهای مخرب یا درخواستهای غیرمجاز به نهادهای خارجی بررسی کند و آنها را مسدود سازد.

6. کنترل دسترسی شکسته (Broken Access Control)

- حمله: محدودیتهای دسترسی به درستی اعمال نمیشوند، که به کاربران اجازه میدهد به توابع یا دادههایی که نباید به آنها دسترسی داشته باشند، دسترسی پیدا کنند.

- نقش WAF: فایروال وب میتواند با اعمال قوانین مبتنی بر مسیر (Path-based rules) یا پارامترهای درخواست، به تقویت کنترل دسترسی کمک کند. به عنوان مثال، اگر یک کاربر عادی سعی کند به یک مسیر مدیریتی دسترسی پیدا کند، WAF میتواند آن را مسدود کند.

7. پیکربندی امنیتی نادرست (Security Misconfiguration)

- حمله: تنظیمات پیشفرض ناامن، خطاهای پیکربندی، یا عدم اعمال بهروزرسانیهای امنیتی.

- نقش WAF: اگرچه WAF مستقیماً پیکربندی سرور یا اپلیکیشن را اصلاح نمیکند، اما میتواند به عنوان یک لایه دفاعی اضافی عمل کند و آسیبپذیریهای ناشی از پیکربندیهای نادرست را پوشش دهد تا زمانی که اصلاحات لازم انجام شود. این نشان میدهد که waf چیست در پوشش نقاط ضعف.

8. جعل درخواست بین سایتی (Cross-Site Request Forgery – CSRF)

- حمله: مهاجم کاربر احراز هویت شده را فریب میدهد تا یک درخواست مخرب را به یک اپلیکیشن وب ارسال کند، بدون اینکه کاربر از آن آگاه باشد.

- نقش WAF: فایروال WAF میتواند با بررسی هدرهای درخواست (مانند Referer یا Origin) و شناسایی توکنهای CSRF، به کاهش این حملات کمک کند. برخی WAFها میتوانند توکنهای CSRF را به درخواستها اضافه یا آنها را اعتبارسنجی کنند.

9. استفاده از کامپوننتهای آسیبپذیر (Using Components with Known Vulnerabilities)

- حمله: استفاده از کتابخانهها، فریمورکها یا سایر کامپوننتهای نرمافزاری با آسیبپذیریهای شناخته شده.

- نقش WAF: WAF میتواند به عنوان یک سپر مجازی (Virtual Patching) عمل کند و از آسیبپذیریهای شناخته شده در کامپوننتها محافظت کند تا زمانی که بهروزرسانیهای امنیتی توسط توسعهدهندگان اعمال شود. این به سازمانها زمان میدهد تا وصلههای لازم را بدون عجله اعمال کنند. این قابلیت نشان میدهد که waf چیست در محافظت موقت.

10. ثبت ناکافی و نظارت (Insufficient Logging & Monitoring)

- حمله: عدم ثبت رویدادهای امنیتی کافی یا نظارت ناکافی بر آنها، که شناسایی و پاسخ به حملات را دشوار میکند.

- نقش WAF: فایروال وب به طور ذاتی، تمام ترافیک وب را که از آن عبور میکند، ثبت میکند. این لاگها شامل جزئیات درخواستها، پاسخها، و هرگونه فعالیت مشکوک یا مسدود شده هستند. این اطلاعات برای تحلیل امنیتی، تشخیص نفوذ و پاسخ به حوادث بسیار ارزشمند هستند.

با توجه به این توضیحات، مشخص میشود که فایروال WAF یک ابزار چندمنظوره است که به طور فعال در برابر طیف وسیعی از حملات لایه اپلیکیشن محافظت میکند و یک لایه دفاعی ضروری در برابر تهدیدات سایبری مدرن است.

مزایای پیادهسازی WAF: فراتر از امنیت پایه

پیادهسازی WAF تنها به معنای افزودن یک لایه امنیتی دیگر نیست؛ بلکه مزایای گستردهای را برای سازمانها به ارمغان میآورد که فراتر از محافظت صرف از حملات است. درک این مزایا به ما کمک میکند تا اهمیت واقعی اینکه waf چیست را در اکوسیستم امنیت سایبری مدرن دریابیم.

1. افزایش امنیت وب اپلیکیشنها (Enhanced Web Application Security)

این اصلیترین و واضحترین مزیت است. فایروال وب به طور خاص برای شناسایی و مسدود کردن حملات لایه 7 طراحی شده است که فایروالهای سنتی قادر به انجام آن نیستند. این شامل حملات تزریق (SQLi, Command Injection)، XSS، CSRF، حملات Brute-force، و بسیاری دیگر از آسیبپذیریهای OWASP Top 10 میشود. با وجود یک فایروال WAF، سطح آسیبپذیری اپلیکیشنهای شما به طور قابل توجهی کاهش مییابد. این بخش به وضوح نشان میدهد که waf چیست در محافظت از اپلیکیشنها.

2. محافظت در برابر آسیبپذیریهای Zero-day (Zero-day Vulnerability Protection)

یکی از قابلیتهای برجسته WAFهای مدرن، توانایی آنها در محافظت در برابر آسیبپذیریهای ناشناخته یا Zero-day است. با استفاده از مدلهای امنیتی مثبت (Whitelist) و تحلیل رفتاری مبتنی بر هوش مصنوعی و یادگیری ماشین، WAF میتواند الگوهای ترافیک غیرعادی را شناسایی کند، حتی اگر امضایی برای حمله خاصی وجود نداشته باشد. این قابلیت به سازمانها زمان میدهد تا وصلههای امنیتی لازم را برای آسیبپذیریهای جدید اعمال کنند، بدون اینکه در معرض خطر فوری قرار گیرند. این ویژگی نشان میدهد که waf چیست در مواجهه با تهدیدات جدید.

3. حفظ انطباق با مقررات (Compliance Adherence)

بسیاری از مقررات و استانداردهای امنیتی (مانند PCI DSS، GDPR، HIPAA، ISO 27001) الزامات خاصی برای محافظت از دادههای حساس و اپلیکیشنهای وب دارند. پیادهسازی فایروال وب میتواند به سازمانها در برآورده کردن این الزامات کمک کند. به عنوان مثال، PCI DSS (استاندارد امنیت دادههای صنعت کارت پرداخت) به صراحت استفاده از WAF را برای محافظت از اپلیکیشنهایی که اطلاعات کارت پرداخت را پردازش میکنند، توصیه میکند.

4. کاهش خطر نقض دادهها (Reduced Risk of Data Breaches)

با جلوگیری از حملات موفق به اپلیکیشنهای وب، فایروال WAF به طور مستقیم خطر نقض دادهها را کاهش میدهد. نقض دادهها میتواند منجر به خسارات مالی هنگفت، از دست دادن اعتبار، جریمههای قانونی و آسیب به اعتماد مشتری شود. WAF با مسدود کردن مسیرهای نفوذ مهاجمان، از دسترسی آنها به دادههای حساس جلوگیری میکند.

5. بهبود عملکرد و دسترسپذیری (Improved Performance and Availability)

برخی از WAFها، به خصوص WAFهای ابری، قابلیتهای اضافی مانند کشینگ (Caching) و متعادلسازی بار (Load Balancing) را نیز ارائه میدهند.

- کشینگ: با ذخیره نسخههای کش شده از محتوای استاتیک، WAF میتواند بار روی سرورهای وب را کاهش داده و سرعت بارگذاری صفحات را برای کاربران نهایی افزایش دهد.

- متعادلسازی بار: با توزیع ترافیک ورودی بین چندین سرور، WAF میتواند از بارگذاری بیش از حد یک سرور جلوگیری کرده و دسترسپذیری اپلیکیشن را حتی در زمان اوج ترافیک تضمین کند.

- محافظت در برابر DDoS: بسیاری از WAFها، به ویژه انواع ابری، قابلیتهای پیشرفتهای برای محافظت در برابر حملات انکار سرویس توزیع شده (DDoS) در لایه 7 دارند. این حملات میتوانند اپلیکیشن وب را از کار بیندازند و دسترسپذیری آن را مختل کنند. فایروال WAF با فیلتر کردن ترافیک مخرب DDoS، تضمین میکند که ترافیک قانونی به اپلیکیشن برسد. این نشان میدهد که waf چیست در حفظ پایداری سیستم.

6. دید و گزارشدهی پیشرفته (Advanced Visibility and Reporting)

فایروال وب تمام ترافیک وب را که از آن عبور میکند، ثبت میکند. این لاگها شامل جزئیات کامل درخواستها، پاسخها، حملات شناسایی شده، و اقدامات انجام شده توسط WAF هستند. این اطلاعات برای:

- تحلیل امنیتی: درک الگوهای حمله و شناسایی تهدیدات جدید.

- پاسخ به حوادث (Incident Response): کمک به تیمهای امنیتی برای بررسی و پاسخ سریع به حوادث امنیتی.

- بهبود وضعیت امنیتی: شناسایی نقاط ضعف در اپلیکیشنها و کمک به توسعهدهندگان برای رفع آنها.

- گزارشدهی انطباق: ارائه شواهد لازم برای ممیزیهای امنیتی و انطباق با مقررات. این قابلیت نشان میدهد که waf چیست در ارائه بینشهای امنیتی.

7. کاهش هزینههای امنیتی در بلندمدت (Reduced Long-term Security Costs)

اگرچه پیادهسازی WAF ممکن است شامل هزینههای اولیه باشد، اما در بلندمدت میتواند هزینههای امنیتی را کاهش دهد. با جلوگیری از حملات موفق، WAF از خسارات ناشی از نقض دادهها، جریمههای قانونی، هزینههای بازیابی سیستم و از دست دادن اعتبار جلوگیری میکند. همچنین، با کاهش نیاز به وصلههای اضطراری و بهبود فرآیندهای توسعه امن، میتواند به صرفهجویی در زمان و منابع تیمهای توسعه و عملیات کمک کند.

در مجموع، فایروال WAF نه تنها یک ابزار دفاعی ضروری است، بلکه یک سرمایهگذاری استراتژیک است که به بهبود کلی وضعیت امنیتی، حفظ انطباق، افزایش دسترسپذیری و کاهش ریسکهای مالی و اعتباری کمک میکند.

چالشها و ملاحظات در انتخاب و استقرار WAF

با وجود مزایای فراوان، انتخاب و استقرار WAF میتواند با چالشهایی همراه باشد. درک این چالشها و ملاحظات، برای هر سازمانی که قصد دارد بفهمد waf چیست و چگونه آن را به طور مؤثر پیادهسازی کند، ضروری است. مدیریت صحیح این چالشها کلید موفقیت در بهرهبرداری کامل از پتانسیل فایروال وب است.

1. مثبت کاذب (False Positives) و منفی کاذب (False Negatives)

- مثبت کاذب (False Positives): زمانی رخ میدهد که WAF ترافیک قانونی و بیخطر را به اشتباه به عنوان حمله شناسایی کرده و مسدود میکند. این میتواند منجر به تجربه کاربری نامطلوب، از دست دادن مشتریان و حتی اختلال در عملکرد کسبوکار شود.

- چالش: تنظیم دقیق قوانین WAF برای به حداقل رساندن مثبت کاذب، به خصوص در مدلهای امنیتی مثبت، بسیار دشوار است. این نیاز به درک عمیق از رفتار اپلیکیشن و ترافیک آن دارد.

- ملاحظه: نیاز به فرآیند تست و تنظیم مداوم (Tuning) پس از استقرار اولیه. این جنبه نشان میدهد که waf چیست در عمل و نیاز به نگهداری.

- منفی کاذب (False Negatives): زمانی رخ میدهد که فایروال WAF یک حمله واقعی را تشخیص ندهد و اجازه دهد از آن عبور کند.

- چالش: این نشاندهنده ضعف در قوانین یا مکانیسمهای تشخیص WAF است و میتواند منجر به نفوذ موفق مهاجمان شود.

- ملاحظه: نیاز به بهروزرسانی مداوم امضاها، استفاده از هوش مصنوعی برای تشخیص ناهنجاری، و نظارت مستمر بر لاگهای WAF برای شناسایی حملات از دست رفته.

2. پیچیدگی پیکربندی و تنظیم (Configuration and Tuning Complexity)

پیکربندی اولیه و تنظیم مداوم فایروال WAF میتواند بسیار پیچیده باشد. هر اپلیکیشن وب دارای منطق تجاری و الگوهای ترافیک منحصر به فردی است که نیاز به قوانین WAF سفارشیسازی شده دارد.

- چالش: بدون تخصص کافی، ممکن است قوانین بیش از حد سختگیرانه (که منجر به مثبت کاذب میشوند) یا بیش از حد سست (که منجر به منفی کاذب میشوند) تنظیم شوند.

- ملاحظه: نیاز به تیم امنیتی با تجربه در زمینه WAF و امنیت وب اپلیکیشن، یا استفاده از خدمات WAF مدیریت شده توسط ارائهدهندگان متخصص. این نشان میدهد که waf چیست از نظر پیچیدگی پیادهسازی.

3. تأخیر عملکرد (Performance Latency)

هرچند WAFهای مدرن برای به حداقل رساندن تأخیر طراحی شدهاند، اما قرار گرفتن یک لایه پردازشی اضافی در مسیر ترافیک میتواند به طور بالقوه باعث افزایش زمان پاسخدهی اپلیکیشن شود.

- چالش: در اپلیکیشنهایی با ترافیک بالا یا نیازمندیهای عملکردی سختگیرانه، حتی تأخیرهای کوچک نیز میتوانند محسوس باشند.

- ملاحظه: انتخاب WAF با عملکرد بالا (به خصوص WAFهای سختافزاری یا ابری با شبکه توزیع محتوا – CDN یکپارچه)، و انجام تستهای عملکردی دقیق پس از استقرار.

4. هزینه (Cost)

هزینه پیادهسازی و نگهداری فایروال وب میتواند قابل توجه باشد. این شامل:

- هزینه خرید: برای WAFهای سختافزاری و نرمافزاری.

- هزینه اشتراک: برای WAFهای ابری (معمولاً بر اساس ترافیک یا تعداد اپلیکیشنها).

- هزینه پرسنل: برای مدیریت و تنظیم WAF.

- ملاحظه: ارزیابی دقیق ROI (بازگشت سرمایه) و مقایسه مدلهای مختلف WAF با توجه به بودجه و نیازهای امنیتی. WAFهای ابری معمولاً هزینه اولیه کمتری دارند و مقیاسپذیری بیشتری را ارائه میدهند.

5. یکپارچهسازی با زیرساخت موجود (Integration with Existing Infrastructure)

یکپارچهسازی فایروال WAF با زیرساخت شبکه و امنیتی موجود سازمان (مانند متعادلکنندههای بار، فایروالهای شبکه، سیستمهای SIEM) میتواند پیچیده باشد.

- چالش: اطمینان از سازگاری و جریان روان ترافیک و اطلاعات بین سیستمها.

- ملاحظه: انتخاب WAFی که از APIهای باز و استانداردهای صنعتی برای یکپارچهسازی پشتیبانی میکند.

6. مدیریت WAF در مقابل WAF مدیریت شده (Self-managed WAF vs. Managed WAF)

- WAF خودمدیریت (Self-managed WAF): سازمان مسئولیت کامل نصب، پیکربندی، تنظیم، بهروزرسانی و نظارت بر WAF را بر عهده دارد.

- مزایا: کنترل کامل، مناسب برای سازمانهای با تیم امنیتی بزرگ و تخصص بالا.

- معایب: نیاز به منابع و تخصص زیاد، بار عملیاتی بالا.

- WAF مدیریت شده (Managed WAF): یک ارائهدهنده شخص ثالث مسئولیت مدیریت و نگهداری WAF را بر عهده میگیرد.

- مزایا: کاهش بار عملیاتی، دسترسی به تخصص متخصصان امنیتی، بهروزرسانیهای خودکار، مناسب برای سازمانهای با منابع محدود.

- معایب: کنترل کمتر، وابستگی به ارائهدهنده، ممکن است برای برخی سازمانها گرانتر باشد.

- ملاحظه: ارزیابی دقیق تواناییهای داخلی و تصمیمگیری در مورد اینکه کدام مدل برای سازمان شما مناسبتر است تا بدانید waf چیست از نظر مدیریت.

با در نظر گرفتن این چالشها و ملاحظات، سازمانها میتوانند رویکردی آگاهانه برای انتخاب و استقرار فایروال WAF اتخاذ کنند و از حداکثر پتانسیل آن برای محافظت از اپلیکیشنهای وب خود بهرهمند شوند.

تکامل WAF: از فایروال سنتی تا WAF نسل جدید

برای درک اینکه waf چیست در چشمانداز امنیت سایبری امروز، لازم است نگاهی به تاریخچه و تکامل آن بیندازیم. WAF یک ابزار نسبتاً جدید در مقایسه با فایروالهای سنتی است و ظهور آن ناشی از نیاز به مقابله با تهدیدات جدید لایه اپلیکیشن بود. این تکامل، مسیر حرکت از دفاع شبکه محور به سمت دفاع اپلیکیشن محور را نشان میدهد.

1. فایروالهای سنتی (Traditional Firewalls)

در ابتدا، فایروالها عمدتاً در لایههای 3 و 4 مدل OSI (لایه شبکه و لایه انتقال) عمل میکردند. وظیفه اصلی آنها کنترل ترافیک بر اساس آدرسهای IP، پورتها و پروتکلها بود.

- عملکرد: آنها میتوانستند تصمیم بگیرند که آیا یک بسته داده باید اجازه عبور داشته باشد یا خیر، بر اساس قوانین مربوط به مبدأ، مقصد و نوع سرویس (مثلاً پورت 80 برای HTTP).

- محدودیتها: این فایروالها نمیتوانستند محتوای واقعی ترافیک HTTP را درک کنند. به عنوان مثال، آنها میتوانستند ترافیک HTTP را از پورت 80 مجاز بدانند، اما نمیتوانستند تشخیص دهند که آیا یک درخواست HTTP حاوی کد مخرب تزریق SQL است یا خیر. این محدودیت، نقطه ضعف بزرگی در برابر حملات وب اپلیکیشنها بود و به همین دلیل نیاز به فایروال WAF احساس شد.

2. ظهور سیستمهای تشخیص نفوذ (IDS) و جلوگیری از نفوذ (IPS)

با افزایش پیچیدگی حملات، سیستمهای IDS (Intrusion Detection Systems) و IPS (Intrusion Prevention Systems) معرفی شدند.

- IDS: ترافیک شبکه را برای شناسایی الگوهای حملات شناخته شده (امضاها) مانیتور میکند و در صورت تشخیص حمله، هشدار میدهد.

- IPS: علاوه بر تشخیص، قادر به مسدود کردن فعالانه ترافیک مخرب نیز هست.

- محدودیتها: اگرچه IDS/IPS در شناسایی برخی حملات لایه شبکه و حتی برخی حملات ساده لایه اپلیکیشن مؤثر بودند، اما هنوز هم در درک کامل منطق و محتوای پیچیده درخواستهای وب اپلیکیشنها ناتوان بودند. آنها نمیتوانستند تفاوت بین یک درخواست قانونی و یک درخواست مخرب را که از همان پورت و پروتکل استفاده میکرد، تشخیص دهند. این محدودیتها باعث شد تا نیاز به ابزاری مانند فایروال WAF بیش از پیش مشخص شود.

3. تولد WAF: نیاز به دفاع لایه 7

با رشد روزافزون اپلیکیشنهای تحت وب و افزایش حملات هدفمند به آسیبپذیریهای لایه اپلیکیشن (مانند OWASP Top 10)، نیاز به یک راهکار امنیتی تخصصیتر احساس شد. اینجا بود که مفهوم فایروال وب متولد شد.

- ویژگی کلیدی: توانایی بازرسی عمیق بستههای HTTP/HTTPS، درک ساختار درخواستها و پاسخهای وب، و اعمال قوانین امنیتی بر اساس محتوای لایه اپلیکیشن. این ویژگی اصلی است که نشان میدهد waf چیست و چرا متفاوت است.

- هدف: پر کردن شکاف امنیتی که فایروالهای سنتی و IDS/IPS در برابر حملات وب اپلیکیشنها داشتند.

4. WAF نسل جدید (Next-Generation WAF – NG-WAF)

با گذشت زمان و افزایش پیچیدگی حملات، فایروال WAF نیز تکامل یافت و به “WAF نسل جدید” تبدیل شد. NG-WAFها قابلیتهای پیشرفتهتری را فراتر از تشخیص مبتنی بر امضا ارائه میدهند:

- هوش مصنوعی و یادگیری ماشین (AI & Machine Learning):

- NG-WAFها از ML برای یادگیری رفتار عادی اپلیکیشن و کاربران استفاده میکنند. این امکان را میدهد که ناهنجاریها و حملات ناشناخته (Zero-day) را با دقت بیشتری شناسایی کنند. این نشان میدهد که waf چیست در عصر هوش مصنوعی.

- آنها میتوانند پروفایلهای رفتاری پویا ایجاد کنند و به طور خودکار قوانین را برای محافظت در برابر تهدیدات جدید تنظیم کنند.

- تحلیل رفتاری (Behavioral Analysis):

- به جای صرفاً جستجو برای امضاها، NG-WAFها به دنبال الگوهای رفتاری مشکوک هستند. مثلاً، اگر یک کاربر ناگهان شروع به ارسال تعداد زیادی درخواست به صفحات غیرمعمول کند، این میتواند یک رفتار مشکوک تلقی شود.

- امنیت API (API Security):

- با افزایش استفاده از APIها در توسعه اپلیکیشنهای مدرن، NG-WAFها قابلیتهای خاصی برای محافظت از APIها در برابر حملات (مانند تزریق، احراز هویت شکسته API، سوءاستفاده از نرخ) ارائه میدهند. این شامل اعتبارسنجی طرحواره (Schema Validation) و محدودیت نرخ درخواستهای API است. این جنبه جدیدی از اینکه waf چیست را معرفی میکند.

- محافظت در برابر رباتهای پیشرفته (Advanced Bot Protection):

- رباتهای مخرب میتوانند برای حملات DDoS، خراشیدن دادهها (Scraping)، و حملات Brute-force استفاده شوند. NG-WAFها از تکنیکهای پیشرفتهای برای تشخیص و مسدود کردن رباتهای پیچیده (حتی آنهایی که رفتار انسانی را تقلید میکنند) استفاده میکنند.

- یکپارچهسازی عمیقتر (Deeper Integration):

- NG-WAFها قابلیت یکپارچهسازی بهتری با سایر ابزارهای امنیتی (مانند SIEM، SOAR)، سیستمهای مدیریت هویت (Identity Management)، و ابزارهای توسعه (DevOps) دارند.

- استفاده از هوش تهدید (Threat Intelligence):

- NG-WAFها از فیدهای هوش تهدید جهانی برای بهروزرسانی لحظهای در مورد تهدیدات جدید، آدرسهای IP مخرب و الگوهای حمله استفاده میکنند.

تکامل فایروال WAF نشاندهنده تغییر پارادایم در امنیت سایبری است، جایی که تمرکز از حفاظت صرف از شبکه به سمت حفاظت از لایه اپلیکیشن و دادهها منتقل شده است. NG-WAFها با بهرهگیری از فناوریهای پیشرفته، دفاعی هوشمندتر و پویاتر در برابر تهدیدات وب ارائه میدهند.

WAF و اکوسیستم امنیت سایبری: همافزایی برای دفاع جامع

درک اینکه waf چیست بدون در نظر گرفتن جایگاه آن در اکوسیستم گستردهتر امنیت سایبری کامل نخواهد بود. فایروال وب یک راهکار مستقل نیست، بلکه یک جزء حیاتی در یک استراتژی دفاعی چندلایه و جامع است. همافزایی با سایر ابزارهای امنیتی، کارایی WAF را به طور چشمگیری افزایش میدهد و به سازمانها امکان میدهد تا دید کاملتری نسبت به وضعیت امنیتی خود داشته باشند و به تهدیدات به طور مؤثرتری پاسخ دهند.

1. WAF و فایروالهای شبکه (Network Firewalls)

- نقش فایروال شبکه: فایروالهای سنتی در لایههای پایینتر شبکه عمل میکنند و ترافیک را بر اساس آدرسهای IP، پورتها و پروتکلها فیلتر میکنند. آنها اولین خط دفاعی هستند و ترافیک ناخواسته و مخرب را قبل از رسیدن به WAF مسدود میکنند.

- همافزایی: فایروال شبکه ترافیک عمومی و غیرضروری را فیلتر میکند، در حالی که فایروال WAF به طور خاص بر ترافیک HTTP/HTTPS تمرکز دارد و حملات لایه اپلیکیشن را شناسایی میکند. این دو مکمل یکدیگر هستند؛ فایروال شبکه از شبکه در برابر حملات عمومی محافظت میکند و WAF از اپلیکیشنهای وب در برابر حملات هدفمندتر. این همافزایی نشان میدهد که waf چیست در یک دفاع چندلایه.

2. WAF و سیستمهای تشخیص/جلوگیری از نفوذ (IDS/IPS)

- نقش IDS/IPS: این سیستمها ترافیک شبکه را برای شناسایی الگوهای حملات شناخته شده (امضاها) و ناهنجاریها مانیتور میکنند. IPS میتواند حملات را مسدود کند.

- همافزایی: IDS/IPS میتوانند حملات گستردهتری را در لایههای مختلف شبکه شناسایی کنند، در حالی که فایروال وب در تشخیص و مسدود کردن حملات خاص وب اپلیکیشنها تخصص دارد. WAF میتواند جزئیات بیشتری از حملات لایه 7 را به IDS/IPS گزارش دهد و به آنها در بهبود تشخیص کمک کند.

3. WAF و سیستمهای مدیریت اطلاعات و رویدادهای امنیتی (SIEM)

- نقش SIEM: SIEM (Security Information and Event Management) دادههای لاگ و رویدادهای امنیتی را از منابع مختلف (از جمله WAF، فایروالها، سرورها، سیستمعاملها) جمعآوری، تجمیع و تجزیه و تحلیل میکند تا دید جامعی از وضعیت امنیتی سازمان ارائه دهد.

- همافزایی: فایروال WAF لاگهای حیاتی مربوط به حملات وب اپلیکیشنها را تولید میکند. ارسال این لاگها به SIEM امکان همبستگی رویدادها را فراهم میکند، به عنوان مثال، شناسایی یک حمله وب که با فعالیتهای مشکوک در سایر بخشهای شبکه همزمان شده است. این به تیمهای امنیتی کمک میکند تا حملات پیچیده را سریعتر تشخیص داده و به آنها پاسخ دهند. این یک نمونه عالی از اینکه waf چیست در یکپارچگی دادهها.

4. WAF و پلتفرمهای ارکستراسیون، اتوماسیون و پاسخ امنیتی (SOAR)

- نقش SOAR: SOAR (Security Orchestration, Automation and Response) به سازمانها کمک میکند تا فرآیندهای پاسخ به حوادث امنیتی را خودکارسازی و ارکستراسیون کنند.

- همافزایی: فایروال وب میتواند هشدارها و اطلاعات حمله را به SOAR ارسال کند. SOAR میتواند بر اساس این اطلاعات، اقدامات خودکار (مانند مسدود کردن آدرس IP مهاجم در فایروال شبکه، یا ارسال هشدار به تیم امنیتی) را آغاز کند، که سرعت پاسخ به حوادث را به طور چشمگیری افزایش میدهد.

5. WAF و شبکههای تحویل محتوا (CDN)

- نقش CDN: CDN (Content Delivery Network) محتوای وب را در سرورهای نزدیک به کاربران کش میکند تا سرعت بارگذاری صفحات را افزایش دهد و بار روی سرور اصلی را کاهش دهد.

- همافزایی: بسیاری از ارائهدهندگان WAF ابری، قابلیتهای CDN را نیز ارائه میدهند. این ترکیب نه تنها امنیت را افزایش میدهد، بلکه عملکرد وبسایت را نیز بهبود میبخشد. CDN ترافیک را به WAF هدایت میکند و WAF ترافیک مخرب را فیلتر میکند، سپس ترافیک قانونی را به سرور اصلی میفرستد. این ترکیب همچنین در محافظت در برابر حملات DDoS بسیار مؤثر است، زیرا CDN میتواند ترافیک حمله را در نقاط مختلف شبکه خود جذب و فیلتر کند. این نشان میدهد که waf چیست در بهبود عملکرد و امنیت.

6. WAF و اسکنرهای آسیبپذیری وب اپلیکیشن (Web Application Vulnerability Scanners – WVS)

- نقش WVS: WVSها به طور فعال اپلیکیشنهای وب را برای شناسایی آسیبپذیریهای امنیتی (مانند SQLi, XSS) اسکن میکنند.

- همافزایی: WAF از این نقاط ضعف محافظت میکند تا زمانی که توسعهدهندگان بتوانند آنها را در کد اپلیکیشن رفع کنند (Virtual Patching). این یک چرخه بازخورد مهم است: WVS آسیبپذیریها را پیدا میکند، فایروال WAF از آنها محافظت میکند، و توسعهدهندگان آنها را رفع میکنند.

7. WAF و مدیریت هویت و دسترسی (Identity and Access Management – IAM)

- نقش IAM: IAM مسئول مدیریت هویت کاربران و کنترل دسترسی آنها به منابع سیستم است.

- همافزایی: فایروال وب میتواند اطلاعات مربوط به تلاشهای احراز هویت ناموفق یا فعالیتهای مشکوک حساب کاربری را به سیستم IAM گزارش دهد، که به شناسایی حملات مربوط به اعتبارنامهها کمک میکند.

با یکپارچهسازی فایروال وب در یک اکوسیستم امنیتی جامع، سازمانها میتوانند دفاعی قویتر و هوشمندتر در برابر تهدیدات سایبری ایجاد کنند. این رویکرد چندلایه تضمین میکند که هر جنبهای از زیرساخت و اپلیکیشنها محافظت میشود و تیمهای امنیتی دید و ابزارهای لازم برای پاسخگویی مؤثر به حوادث را در اختیار دارند.

آینده WAF و تهدیدات نوظهور: آمادگی برای چالشهای پیش رو

در حالی که ما به طور جامع بررسی کردیم که waf چیست و چگونه در حال حاضر عمل میکند، چشمانداز تهدیدات سایبری به سرعت در حال تغییر است. بنابراین، درک آینده WAF و چگونگی تکامل آن برای مقابله با تهدیدات نوظهور، برای حفظ امنیت وب اپلیکیشنها حیاتی است. WAFهای آینده، هوشمندتر، خودکارتر و یکپارچهتر خواهند بود.

1. امنیت API به عنوان اولویت اصلی (API Security as a Top Priority)

با ظهور معماریهای میکروسرویس (Microservices) و API-first، APIها به نقطه ورود اصلی برای تعاملات اپلیکیشن تبدیل شدهاند. این امر APIها را به اهداف جذابی برای مهاجمان تبدیل میکند.

- تکامل WAF: WAFهای آینده بیش از پیش بر امنیت API تمرکز خواهند کرد. این شامل:

- کشف خودکار API: شناسایی و نقشهبرداری خودکار تمام APIهای در معرض دید.

- اعتبارسنجی طرحواره (Schema Validation): اطمینان از اینکه درخواستها و پاسخهای API با طرحوارههای OpenAPI/Swagger مطابقت دارند.

- تحلیل رفتاری API: شناسایی الگوهای غیرعادی در استفاده از API (مانند تعداد غیرمعمول درخواستها، دسترسی به نقاط پایانی غیرمجاز).

- محافظت در برابر سوءاستفاده از منطق کسبوکار: شناسایی حملاتی که از طریق سوءاستفاده از منطق API صورت میگیرند (مثلاً خرید با قیمت صفر). این نشان میدهد که waf چیست در محافظت از APIها.

2. WAFهای مبتنی بر هوش مصنوعی و یادگیری ماشین پیشرفته (Advanced AI/ML-driven WAFs)

استفاده از AI و ML در WAFها همچنان در حال رشد است.

- تکامل WAF: WAFهای آینده از الگوریتمهای پیچیدهتر ML برای:

- تشخیص دقیقتر ناهنجاری: کاهش مثبت کاذب و منفی کاذب.

- پروفایلسازی پویا: یادگیری مداوم و تطبیق با تغییرات در رفتار اپلیکیشن و کاربران.

- پیشبینی تهدیدات: شناسایی الگوهای حمله قبل از اینکه به طور کامل توسعه یابند.

- خودکارسازی پاسخ: راهاندازی خودکار اقدامات دفاعی بر اساس تشخیصهای هوش مصنوعی. این نشان میدهد که waf چیست در آینده.

3. WAFهای Serverless و Edge (Serverless and Edge WAFs)

با گسترش معماریهای Serverless و Edge Computing، نیاز به WAFهایی که بتوانند در این محیطها مستقر شوند، افزایش مییابد.

- تکامل WAF: WAFها به سمت مدلهای سبکتر و توزیعشدهتر حرکت خواهند کرد که میتوانند نزدیکتر به منبع داده یا کاربر نهایی مستقر شوند.

- WAFهای Serverless: به عنوان توابع بدون سرور اجرا میشوند و فقط زمانی که ترافیک وجود دارد، منابع را مصرف میکنند.

- WAFهای Edge: در نقاط لبه شبکه (مثلاً در CDNها) مستقر میشوند تا ترافیک مخرب را قبل از رسیدن به زیرساخت اصلی، فیلتر کنند. این به کاهش تأخیر و بهبود عملکرد کمک میکند. این نوع استقرار نشان میدهد که waf چیست در محیطهای مدرن.

4. محافظت در برابر رباتهای پیشرفته (Advanced Bot Protection)

رباتهای مخرب، به خصوص رباتهای پیشرفتهای که رفتار انسانی را تقلید میکنند، همچنان یک تهدید بزرگ هستند.

- تکامل WAF: WAFهای آینده قابلیتهای تشخیص ربات بسیار پیچیدهتری خواهند داشت، از جمله:

- تحلیل رفتار کاربر: شناسایی الگوهای غیرانسانی در تعاملات کاربر.

- چالشهای CAPTCHA تطبیقی: ارائه چالشهای CAPTCHA بر اساس سطح ریسک ربات.

- اثر انگشت مرورگر (Browser Fingerprinting): شناسایی رباتها بر اساس ویژگیهای منحصر به فرد مرورگر آنها.

5. یکپارچهسازی با DevSecOps (Integration with DevSecOps)

امنیت باید از ابتدای چرخه توسعه نرمافزار (SDLC) در نظر گرفته شود.

- تکامل WAF: WAFها به طور عمیقتری با فرآیندهای DevSecOps یکپارچه خواهند شد.

- WAF به عنوان کد (WAF-as-Code): امکان تعریف و مدیریت قوانین WAF از طریق کد، که امکان اتوماسیون و کنترل نسخه را فراهم میکند.

- بازخورد به توسعهدهندگان: ارائه بازخورد سریع به توسعهدهندگان در مورد آسیبپذیریهایی که WAF شناسایی و مسدود کرده است، تا بتوانند آنها را در کد اصلی رفع کنند. این نشان میدهد که waf چیست در توسعه امن.

6. محافظت در برابر حملات منطق کسبوکار (Business Logic Attacks)

این حملات از آسیبپذیریهای منطقی در اپلیکیشن استفاده میکنند که تشخیص آنها با روشهای سنتی دشوار است.

- تکامل WAF: WAFهای آینده توانایی بیشتری در درک منطق کسبوکار اپلیکیشن خواهند داشت و میتوانند حملاتی را که از این منطق سوءاستفاده میکنند، شناسایی کنند (مثلاً حملات به APIهای خرید، یا سوءاستفاده از تخفیفها). این یک جنبه حیاتی از اینکه waf چیست در آینده است.

7. هوش تهدید مبتنی بر جامعه و اشتراکگذاری (Community-driven Threat Intelligence)

اشتراکگذاری اطلاعات تهدید بین ارائهدهندگان WAF و جوامع امنیتی میتواند به بهبود سرعت و دقت تشخیص کمک کند.

- تکامل WAF: WAFها به طور مداوم از فیدهای هوش تهدید جهانی و اطلاعات جمعآوری شده از میلیونها اپلیکیشن محافظت شده، برای بهروزرسانی قوانین و بهبود تشخیص استفاده خواهند کرد.

آینده فایروال WAF به سمت هوشمندی بیشتر، اتوماسیون عمیقتر و یکپارچگی کاملتر با اکوسیستمهای توسعه و عملیات حرکت میکند. این تکامل ضروری است تا فایروال وب بتواند به عنوان یک سپر دفاعی مؤثر در برابر تهدیدات سایبری در حال تغییر باقی بماند و تضمین کند که پاسخ به این سوال که waf چیست همواره شامل جدیدترین و پیشرفتهترین راهکارهای امنیتی باشد.

مطالعات موردی و بهترین شیوهها در پیادهسازی WAF

پس از درک عمیق اینکه waf چیست و انواع و مکانیسمهای آن، نوبت به بررسی کاربردهای عملی و بهترین شیوهها در پیادهسازی و مدیریت WAF میرسد. موفقیت در استفاده از WAF تنها به انتخاب ابزار مناسب محدود نمیشود، بلکه به نحوه استقرار، پیکربندی و نگهداری مداوم آن نیز بستگی دارد.

مطالعات موردی (Case Studies)

برای درک بهتر اثربخشی فایروال WAF، میتوانیم به چند نمونه فرضی از کاربردهای آن اشاره کنیم:

- شرکت تجارت الکترونیک (E-commerce Company):

- چالش: این شرکت روزانه میلیونها درخواست را پردازش میکند و هدف حملات مکرر تزریق SQL، XSS و رباتهای مخرب است که سعی در خراشیدن قیمتها یا ایجاد حسابهای کاربری جعلی دارند. همچنین، نیاز به انطباق با PCI DSS برای پردازش اطلاعات کارت اعتباری دارد.

- راهحل WAF: پیادهسازی یک فایروال وب مبتنی بر ابر (مانند Cloudflare WAF یا AWS WAF) که قابلیتهای محافظت در برابر DDoS، کشینگ و فیلترینگ ربات را نیز ارائه میدهد.

- نتیجه: WAF به طور مؤثر 95% از حملات تزریق و XSS را مسدود کرد. قابلیتهای محافظت از ربات، فعالیتهای خراشیدن را به حداقل رساند و از ایجاد حسابهای جعلی جلوگیری کرد. همچنین، این شرکت توانست به راحتی الزامات PCI DSS را برآورده کند و با کاهش حملات، دسترسپذیری وبسایت را در زمان اوج ترافیک بهبود بخشد. این مورد نشان میدهد که waf چیست در عمل.

- موسسه مالی (Financial Institution):

- چالش: این موسسه دارای اپلیکیشنهای بانکداری آنلاین حیاتی است که حاوی اطلاعات حساس مشتریان هستند و هدف حملات پیچیده لایه 7 و سوءاستفاده از منطق کسبوکار قرار میگیرند. نیاز به امنیت بسیار بالا و کاهش مثبت کاذب برای جلوگیری از اختلال در خدمات مشتریان.

- راهحل WAF: استقرار یک فایروال WAF سختافزاری یا نرمافزاری خودمدیریت با قابلیتهای پیشرفته هوش مصنوعی و یادگیری ماشین. تیم امنیتی به طور مداوم قوانین WAF را برای تطابق با منطق خاص اپلیکیشن تنظیم میکند.

- نتیجه: WAF توانست حملات پیچیده لایه 7 را که فایروالهای سنتی قادر به شناسایی آنها نبودند، مسدود کند. با تنظیم دقیق، مثبت کاذب به حداقل رسید و تجربه کاربری حفظ شد. لاگهای WAF به تیم امنیتی کمک کرد تا الگوهای حمله جدید را شناسایی و به سرعت به آنها پاسخ دهد.

- شرکت نرمافزاری SaaS (SaaS Software Company):

- چالش: این شرکت چندین اپلیکیشن SaaS را ارائه میدهد که از APIهای گستردهای استفاده میکنند. حملات به APIها و آسیبپذیریهای Zero-day نگرانی اصلی هستند.

- راهحل WAF: استفاده از یک فایروال WAF نسل جدید که تمرکز قوی بر امنیت API دارد و با ابزارهای DevSecOps یکپارچه شده است. قوانین WAF به صورت “WAF-as-Code” مدیریت میشوند.

- نتیجه: WAF به طور خودکار APIهای جدید را کشف و از آنها محافظت کرد. قابلیتهای AI/ML به شناسایی حملات Zero-day کمک کرد و یکپارچگی با DevSecOps، امکان بازخورد سریع به توسعهدهندگان برای رفع آسیبپذیریها در کد را فراهم آورد. این نمونه دیگری از اینکه waf چیست در محیطهای مدرن است.

بهترین شیوهها (Best Practices)

برای بهرهبرداری حداکثری از WAF، رعایت بهترین شیوههای زیر ضروری است:

- درک عمیق از اپلیکیشنهای خود: قبل از استقرار WAF، باید درک کاملی از منطق کسبوکار، جریان ترافیک، و آسیبپذیریهای احتمالی اپلیکیشنهای وب خود داشته باشید. این به شما کمک میکند تا قوانین WAF را به درستی پیکربندی کنید. این گام اولیه برای درک اینکه waf چیست در زمینه خاص شماست.

- شروع با حالت مانیتورینگ (Monitoring Mode): در ابتدا، WAF را در حالت “مانیتورینگ” یا “تشخیص” (Detection Mode) مستقر کنید. در این حالت، WAF حملات را مسدود نمیکند، بلکه فقط آنها را شناسایی و لاگ میکند. این به شما امکان میدهد تا مثبت کاذب را شناسایی و قوانین را قبل از فعال کردن حالت “جلوگیری” (Prevention Mode) تنظیم کنید.

- تنظیم مداوم (Continuous Tuning): قوانین WAF باید به طور مداوم تنظیم و بهینهسازی شوند. این شامل بررسی لاگها، تجزیه و تحلیل مثبت کاذب و منفی کاذب، و بهروزرسانی قوانین بر اساس تغییرات در اپلیکیشن یا تهدیدات جدید است.

- استفاده از مدل امنیتی ترکیبی: از ترکیبی از مدلهای امنیتی منفی (Blacklist) و مثبت (Whitelist) استفاده کنید. مدل منفی برای حملات شناخته شده مؤثر است، در حالی که مدل مثبت برای حملات ناشناخته و پیچیدهتر، امنیت بالاتری را فراهم میکند.

- یکپارچهسازی با سایر ابزارهای امنیتی: فایروال WAF را با SIEM، SOAR، اسکنرهای آسیبپذیری و سایر ابزارهای امنیتی خود یکپارچه کنید تا دید جامعی از وضعیت امنیتی داشته باشید و پاسخ به حوادث را بهبود بخشید.

- بهروزرسانی منظم: مطمئن شوید که WAF شما همیشه با آخرین امضاها و وصلههای امنیتی بهروز است. اگر از WAF مدیریت شده استفاده میکنید، این مسئولیت بر عهده ارائهدهنده است.

- تست منظم: به طور منظم تست نفوذ (Penetration Testing) و اسکن آسیبپذیری (Vulnerability Scanning) را روی اپلیکیشنهای وب خود انجام دهید تا اثربخشی WAF را ارزیابی کرده و نقاط ضعف جدید را شناسایی کنید.

- آموزش تیمها: تیمهای توسعه، عملیات و امنیت باید آموزشهای لازم را در مورد نحوه کار با WAF، تفسیر لاگها و پاسخ به هشدارها ببینند.

- استفاده از قابلیتهای پیشرفته: از قابلیتهای پیشرفته WAF مانند محافظت از API، فیلترینگ ربات، و تحلیل رفتاری مبتنی بر هوش مصنوعی/یادگیری ماشین بهره ببرید.

- مستندسازی: تمام پیکربندیها، قوانین سفارشیسازی شده و فرآیندهای مدیریت WAF را مستند کنید.

با پیروی از این بهترین شیوهها، سازمانها میتوانند اطمینان حاصل کنند که فایروال وب آنها به طور مؤثر از اپلیکیشنهای وب در برابر تهدیدات سایبری محافظت میکند و به عنوان یک ستون فقرات قوی در استراتژی امنیت سایبری آنها عمل میکند. این رویکرد جامع به شما کمک میکند تا نه تنها بفهمید waf چیست، بلکه چگونه از آن به بهترین شکل ممکن استفاده کنید.

نتیجهگیری: WAF، ستون فقرات امنیت وب اپلیکیشن

در این مقاله جامع، به تفصیل بررسی کردیم که waf چیست و چرا این ابزار امنیتی در دنیای امروز تا این حد حیاتی است. از تعریف پایه و تمایز آن با فایروالهای سنتی گرفته تا بررسی عمیق انواع مختلف فایروال WAF (مبتنی بر شبکه، میزبان و ابر)، مکانیسمهای پیچیده شناسایی و مسدودسازی حملات (مدلهای امنیتی مثبت و منفی، تشخیص مبتنی بر امضا و ناهنجاری)، و نحوه مقابله آن با حملات رایج OWASP Top 10، همه و همه نشاندهنده قدرت و انعطافپذیری این فناوری هستند.

همچنین، به مزایای فراتر از امنیت پایه پرداختیم که شامل محافظت در برابر حملات Zero-day، حفظ انطباق با مقررات، کاهش خطر نقض دادهها، بهبود عملکرد و دسترسپذیری، و دید و گزارشدهی پیشرفته میشود. درک این مزایا به سازمانها کمک میکند تا WAF را نه تنها به عنوان یک هزینه، بلکه به عنوان یک سرمایهگذاری استراتژیک برای پایداری و موفقیت کسبوکار خود ببینند.

چالشهای مرتبط با پیادهسازی و مدیریت فایروال وب، از جمله مثبت کاذب و منفی کاذب، پیچیدگی پیکربندی، تأخیر عملکرد و هزینهها، نیز مورد بحث قرار گرفتند. این چالشها نشان میدهند که انتخاب و نگهداری WAF نیازمند تخصص و برنامهریزی دقیق است، و تصمیمگیری بین WAF خودمدیریت و مدیریت شده باید بر اساس تواناییها و نیازهای هر سازمان صورت گیرد.

در نهایت، با بررسی تکامل فایروال WAF از نسلهای اولیه تا WAFهای نسل جدید مجهز به هوش مصنوعی و یادگیری ماشین، و همچنین نگاهی به آینده این فناوری و تهدیدات نوظهور (مانند امنیت API، WAFهای Serverless و Edge، و محافظت از رباتهای پیشرفته)، مشخص شد که WAF یک ابزار پویا و در حال تطبیق با چشمانداز امنیتی در حال تغییر است. یکپارچگی WAF با سایر اجزای اکوسیستم امنیت سایبری (مانند SIEM، SOAR و CDN) نیز بر اهمیت رویکرد دفاعی چندلایه تأکید دارد. این بخش نهایی به طور کامل توضیح میدهد که waf چیست در چشمانداز آینده.

با رعایت بهترین شیوهها در انتخاب، استقرار و مدیریت مداوم فایروال وب، سازمانها میتوانند یک لایه دفاعی قدرتمند و هوشمند برای محافظت از مهمترین داراییهای خود – یعنی اپلیکیشنهای وب و دادههای حساس – ایجاد کنند. در دنیایی که حملات سایبری اجتنابناپذیر به نظر میرسند و از این رو برنا داشتن یک فایروال WAF قوی دیگر یک انتخاب نیست، بلکه یک ضرورت است. این ابزار به شما اطمینان میدهد که حتی در برابر پیچیدهترین تهدیدات، اپلیکیشنهای شما ایمن و قابل دسترس باقی میمانند.