تصور کنید لحظه ای که یک حساب ادمین بدون هیچ مانعی وارد قلب سیستمهای سازمانی میشود. حالا PAM چیست؟ PAM نرمافزاری است که دقیقاً همین لحظههای پرتنش را به کنترل کامل تبدیل میکند. این راهکار مدیریت دسترسی ممتاز، حسابهای سطح بالا را شناسایی، محدود، نظارت و ثبت میکند تا هیچ دسترسی غیرمجازی حتی برای یک ثانیه هم دوام نیاورد. در مدیران بشکه برنا، ما این ابزار را نه فقط به عنوان نرمافزار، بلکه به عنوان سپر زندهای میبینیم که تنفس آرام مدیران آی تی را تضمین میکند.

در ادامه این مطلب طولانی و عمیق، همه چیز را از صفر تا صد بررسی میکنیم: از جزئیات فنی گرفته تا مقایسه با روشهای قدیمی و روندهای ۲۰۲۶. اگر مدیر شبکه، مدیر آیتی یا مسئول امنیت سازمانی هستید، این متن دقیقاً برای شماست. بیایید شروع کنیم.

آنچه در این مطلب برنا مشاهده خواهید کرد:

- 1 چرا کنترل ادمین ها امروز بیش از هر زمان دیگری حیاتی است؟

- 2 PAM چگونه کار می کند؟

- 3 ویژگی های کلیدی نرمافزار مدیریت دسترسی ممتاز که باید بدانید

- 4 تفاوت PAM با IAM و چرا هر دو لازم هستند

- 5 مزایای پیاده سازی مدیریت دسترسی ممتاز در سازمان شما

- 6 مقایسه PAM با روشهای سنتی کنترل ادمینها

- 7 گامبهگام پیادهسازی PAM در سازمان

- 8 روندهای آینده مدیریت دسترسی ممتاز در ۲۰۲۶ و بعد

- 9 سخن آخر

- 10 منابع و مراجع

چرا کنترل ادمین ها امروز بیش از هر زمان دیگری حیاتی است؟

حسابهای ادمین مثل کلیدهای طلایی یک قلعه هستند. یک کلید گمشده یا کپیشده، و همه چیز از دست میرود. آمارها این را فریاد میزنند. طبق گزارش Verizon Data Breach Investigations Report ۲۰۲۵، اعتبارنامههای دزدیدهشده در ۲۲ درصد از نقضهای اولیه نقش مستقیم دارند و در ۸۸ درصد حملات به وباپلیکیشنهای پایه، مهاجمان از همین اعتبارنامهها استفاده کردهاند. گزارش IBM Cost of a Data Breach ۲۰۲۵ هم نشان میدهد میانگین هزینه هر نقض ۴.۴۴ میلیون دلار است و در ۸۰ درصد موارد، دسترسی ممتاز سوءاستفادهشده ریشه اصلی بوده (ارقام برگرفته از گزارشهای جهانی ۲۰۲۴-۲۰۲۵ که همچنان معتبرند).

در سازمانهای ایرانی هم داستان مشابه است. محیطهای هیبریدی، دورکاری گسترده و ادغام سیستمهای قدیمی با کلاد، تعداد حسابهای ممتاز را چند برابر کرده. یک ادمین دامنه که رمزش لو برود، میتواند به همه سرورها، دیتابیسها و حتی بکآپها نفوذ کند. حس آن لحظه را تصور کنید: صفحه مانیتور پر از هشدارهای قرمز، ضربان قلب مدیران بالا، و هزینهای که ساعت به ساعت افزایش مییابد.

مدیریت دسترسی ممتاز دقیقاً برای جلوگیری از این سناریوها طراحی شده. این راهکار نه تنها دسترسی را محدود میکند، بلکه فعالیتها را در لحظه ثبت میکند. نتیجه؟ کاهش ۷۰ تا ۸۵ درصدی ریسک حملات lateral movement، همان حرکتی که مهاجمان بعد از ورود اولیه انجام میدهند تا به دادههای حساس برسند.

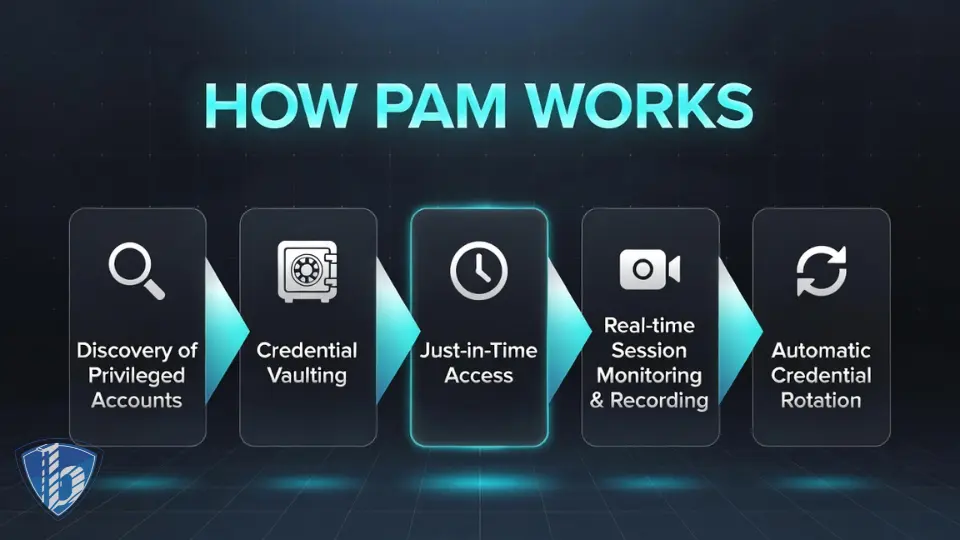

PAM چگونه کار می کند؟

PAM مثل یک نگهبان هوشمند عمل میکند. اول حسابهای ممتاز را کشف میکند: از ادمینهای محلی ویندوز گرفته تا root در لینوکس، حسابهای سرویس، API keyها و حتی هویتهای غیرانسانی (ماشینها و رباتهای CI/CD). این مرحله discovery با اسکن خودکار شبکه و کلاد انجام میشود و گاهی هزاران حساب را در چند دقیقه شناسایی میکند.

بعد نوبت vaulting میرسد. تمام رمزها در یک مخزن رمزنگاریشده (معمولاً با الگوریتم AES-256) ذخیره میشوند. کاربر هیچ گاه رمز واقعی را نمیبیند؛ سیستم آن را به صورت موقت inject میکند. تصور کنید: ادمین درخواست دسترسی میدهد، سیستم رمز جدید تولید میکند، جلسه را باز میکند و بعد از پایان، رمز را بلافاصله چرخش (rotation) میدهد. این چرخش هر ۲۴ ساعت یا حتی هر جلسه انجام میشود.

Just-in-Time access قلب تپنده PAM است. دسترسی فقط برای زمان و وظیفه مشخص اعطا میشود. مثلاً یک تکنسین فقط ۳۰ دقیقه حق تغییر تنظیمات فایروال را دارد. بعد از آن، privilege به طور خودکار revoke میشود. این مدل با اصل least privilege کاملاً همخوانی دارد و standing privilege را به صفر میرساند.

جلسهها هم از طریق proxy هدایت میشوند. هر keystroke، هر فرمان، حتی حرکت موس ثبت و ضبط ویدئویی میشود. اگر فرمان خطرناک مثل rm -rf اجرا شود، سیستم میتواند بلاک کند یا هشدار دهد. این نظارت real-time مثل داشتن دوربینی همیشه روشن در اتاق فرمان است – آرامشبخش برای مدیران و بازدارنده برای سوءاستفادهکنندگان.

در نهایت auditing و reporting همه چیز را برای ممیزی آماده میکند. گزارشها به SIEM متصل میشوند و با الگوریتمهای behavioral analytics، رفتار غیرعادی را مثل ورود از ساعت ۳ صبح از یک IP ناشناس تشخیص میدهند.

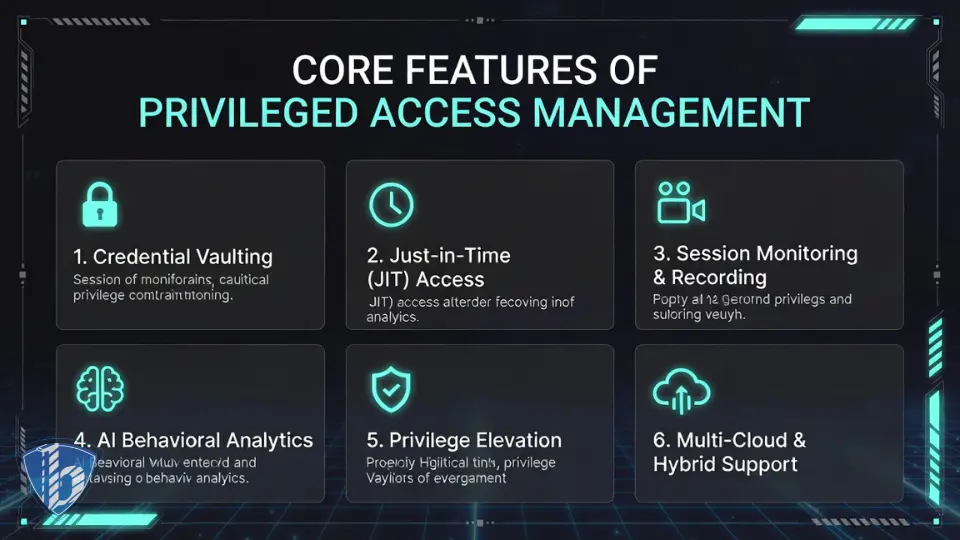

ویژگی های کلیدی نرمافزار مدیریت دسترسی ممتاز که باید بدانید

یک PAM حرفهای حداقل این ویژگیها را دارد:

| ویژگی | توضیح فنی | تأثیر عملی در سازمان |

|---|---|---|

| Credential Vaulting | ذخیره امن با چرخش خودکار | حذف رمزهای ثابت و ضعیف |

| JIT & JEA Access | دسترسی موقت و دقیق بر اساس نقش | کاهش ۹۰ درصدی سطح حمله دائمی |

| Session Monitoring | ضبط ویدئویی + logging keystroke | forensics سریع در صورت حادثه |

| Privilege Elevation | ارتقای موقت بدون اعطای admin کامل | کنترل دقیق روی endpointها |

| AI-based Analytics | تشخیص ناهنجاری با machine learning | هشدارهای proactive قبل از آسیب |

| Multi-Cloud Support | یکپارچهسازی با AWS، Azure، Google Cloud | مدیریت هیبریدی بدون شکاف |

| Integration with DLP | جلوگیری از خروج داده در جلسات ممتاز | لایه دوم حفاظت از اطلاعات حساس |

این ویژگیها باعث میشوند PAM فراتر از یک vault ساده باشد و به بخشی از معماری Zero Trust تبدیل شود.

در راهکار PAM مدیران بشکه برنا، همه این قابلیتها با تمرکز روی محیطهای ایرانی (پشتیبانی کامل از سیستمهای بومی و استانداردهای محلی) پیادهسازی شده است.

تفاوت PAM با IAM و چرا هر دو لازم هستند

بسیاری PAM را با IAM اشتباه میگیرند. IAM همه هویتها را مدیریت میکند – از کاربر معمولی تا ادمین. اما PAM روی لایه عمیقتر تمرکز دارد: حسابهایی که اگر لو بروند، فاجعه میسازند. PAM مثل نگهبان ویژه برای کلیدهای اصلی است، در حالی که IAM درب ورودی را کنترل میکند. بهترین رویکرد، ادغام هر دو است تا چرخه کامل identity lifecycle پوشش داده شود.

مزایای پیاده سازی مدیریت دسترسی ممتاز در سازمان شما

وقتی PAM را راهاندازی میکنید، چند تغییر ملموس حس میکنید:

- کاهش چشمگیر زمان شناسایی و مهار حادثه (از میانگین ۲۴۱ روز به کمتر، طبق IBM ۲۰۲۵).

- رعایت آسان استانداردهایی مثل ISO 27001، PCI-DSS و GDPR با گزارشهای آماده.

- کاهش insider threat: حتی اگر کارمندی قصد سوءاستفاده داشته باشد، جلسهاش ضبط و محدود است.

- بهرهوری بالاتر: ادمینها دیگر منتظر approval دستی نمیمانند؛ workflow خودکار است.

- حفاظت از حسابهای سرویس و ماشین: API keyها دیگر hardcoded نیستند.

در عمل، سازمانهایی که PAM پیاده کردهاند، ۷۵ درصد کاهش workload تیم امنیت گزارش دادهاند (یک صندوق بازنشستگی اروپایی با مهاجرت به پلتفرم مشابه).

PAM چطور سازمانها را نجات داد

یکی از مثالهای واقعی، یک شرکت مالی Fortune 100 در آمریکا است که با بیش از ۵۰ هزار سرور کار میکرد. قبل از PAM، هزاران حساب ادمین محلی بدون کنترل وجود داشت. بعد از پیادهسازی (با استفاده از راهکاری شبیه BeyondTrust)، تعداد حسابهای محلی admin به زیر ۵ درصد رسید، جلسات ۱۰۰ درصد ضبط شدند و ریسک lateral movement تقریباً صفر شد. نتیجه: صرفهجویی میلیون دلاری و آرامش خاطر کامل تیم.

مثال دیگر از CyberArk: یک خردهفروشی بزرگ در آسیا با شعبههای متعدد. آنها PAM را برای مدیریت دسترسی به سیستمهای POS و دیتابیس مرکزی پیاده کردند. در کمتر از ۶ ماه، compliance به ۱۳۷ درصد بهبود یافت و چرخش رمزها از ۴۰ درصد به ۱۰۰ درصد رسید.

در محیطهای ایرانی هم مشابه دیدهایم: بانکها و شرکتهای بیمهای که با PAM، دسترسی پیمانکاران خارجی را فقط در زمان نیاز و با نظارت کامل مدیریت کردند و از خروج ناخواسته داده جلوگیری کردند، به ویژه وقتی با محصول DLP ادغام شد.

مقایسه PAM با روشهای سنتی کنترل ادمینها

روش قدیمی: رمزهای مشترک بین تیم، ذخیره در اکسل، دسترسی دائمی. نتیجه؟ یک نشت = فاجعه.

PAM مدرن: vault مرکزی، JIT، نظارت real-time. تفاوت در اعداد:

- زمان چرخش رمز: سنتی = ماهانه | PAM = خودکار هر جلسه

- visibility: سنتی = صفر | PAM = ۱۰۰ درصد

- هزینه حادثه: سنتی = میلیونها | PAM = کاهش تا ۷۰ درصد

گامبهگام پیادهسازی PAM در سازمان

۱. کشف کامل حسابها (discovery phase – ۲-۴ هفته). ۲. طبقهبندی بر اساس ریسک (domain admin، local admin، service accounts). ۳. راهاندازی vault و سیاستهای JIT. ۴. تست pilot روی یک دپارتمان (مثلاً سرورهای تست). ۵. آموزش تیم و ادغام با ابزارهای موجود مثل SIEM و امنیت سایبری کلی سازمان. ۶. نظارت مداوم و بهینهسازی.

در مدیران بشکه برنا، این فرآیند را با پشتیبانی کامل و بدون اختلال در عملیات انجام میدهیم.

چالش های رایج و چطور بر آنها غلبه کنیم

- چالش اول: مقاومت کاربران به دلیل «محدود شدن». راهحل: آموزش و نشان دادن سرعت workflow جدید.

- چالش دوم: پیچیدگی محیط هیبریدی. PAM های مدرن مثل راهکار ما، این را با connectorهای آماده حل میکنند.

- چالش سوم: هزینه اولیه. اما ROI معمولاً در کمتر از ۱۲ ماه با کاهش حوادث برمیگردد.

روندهای آینده مدیریت دسترسی ممتاز در ۲۰۲۶ و بعد

سال آینده PAM به سمت Zero Standing Privileges کامل میرود. AI نه تنها ناهنجاری را تشخیص میدهد، بلکه دسترسی را به صورت پویا بر اساس ریسک contextual تغییر میدهد (مثلاً اگر کاربر از دستگاه ناشناس لاگین کند، دسترسی downgrade شود).

مدیریت هویتهای غیرانسانی (NHI) هم اولویت میشود، چون ۶۰ درصد حسابها ماشین هستند. ادغام عمیق با DevSecOps و pipelineهای CI/CD، استفاده از certificate-based access به جای رمز، و آمادهسازی برای quantum-resistant cryptography از روندهای داغ هستند.

در امنیت شبکه آینده، PAM دیگر یک ابزار جدا نیست؛ بخشی از fabric هویتی است که با DLP و Zero Trust یکی شده.

چگونه راهکار PAM مناسب سازمان خود را انتخاب کنید؟

چکلیست سریع:

- پشتیبانی کامل از محیط هیبریدی و کلاد ایرانی؟

- قابلیت session recording با کیفیت بالا؟

- ادغام آسان با ابزارهای موجود؟

- گزارشهای فارسی و سازگار با ممیزیهای داخلی؟

- پشتیبانی محلی ۲۴/۷؟

در مدیران بشکه برنا، راهکار PAM ما همه اینها را دارد و بر اساس تجربه واقعی سازمانهای بزرگ ایرانی تنظیم شده.

سخن آخر

PAM چیست؟ خلاصهاش این است: کنترل هوشمند، نظارت بیوقفه و آرامش خاطر واقعی برای مدیران آیتی. با پیادهسازی آن، دیگر نگران صدای هشدار ناگهانی در نیمهشب نخواهید بود. به جای آن، حس اطمینان عمیقی خواهید داشت که سیستمهایتان مثل یک قلعه محافظتشده عمل میکنند.

اگر آمادهاید تا کنترل ادمینها را به سطح حرفهای برسانید، همین امروز با تیم مدیران بشکه برنا تماس بگیرید. راهکار PAM ما منتظر است تا سازمان شما را به نسل بعدی امنیت سایبری ببرد.

منابع و مراجع

تیم امنیت سایبری مدیران شبکه برنا با استفاده از تحلیلهای دقیق و گزارشهای رسمی منتشرشده از سوی نهادهای معتبر بینالمللی، این مطلب را تهیه و تدوین کرده است.

- Verizon Business: ۲۰۲۵ Data Breach Investigations Report (DBIR)

- IBM Security: Cost of a Data Breach Report ۲۰۲۵