IPS در فایروال: قلب امنیت سایبری مدرن

در دنیای دیجیتال امروز، حملات سایبری هر روز پیچیدهتر و مخربتر میشوند. صرفاً تشخیص تهدید کافی نیست؛ بلکه سازمانها باید پیش از وقوع حمله، جلوی آن را بگیرند. اینجاست که سیستم پیشگیری از نفوذ (IPS) در فایروالهای نسل بعدی (NGFW) وارد میدان میشود و از شبکه و دادههای سازمان شما در برابر تهدیدات پیشرفته محافظت میکند. در این مقاله به نقش حیاتی IPS، مزایا، عملکرد و ضرورت آن برای امنیت شبکه و امنیت سایبری خواهیم پرداخت.

آنچه در این مطلب برنا مشاهده خواهید کرد:

IPS چیست؟ عملکرد سیستم پیشگیری از نفوذ

IPS (Intrusion Prevention System) یا سیستم پیشگیری از نفوذ، یک ماژول امنیتی پیشرفته است که بهصورت بلادرنگ، ترافیک شبکه را بررسی میکند تا فعالیتهای مشکوک، بدافزار، اکسپلویتها یا هر اقدام مخرب را شناسایی و متوقف کند.

برخلاف IDS (سیستم تشخیص نفوذ) که صرفاً هشدار میدهد، IPS بهصورت فعال وارد عمل میشود و جلوی حملات را میگیرد. مانند یک مأمور امنیتی حرفهای که نه تنها خطر را میبیند، بلکه بلافاصله مقابله میکند.

مکانیزمهای اصلی IPS

- تشخیص مبتنی بر امضا (Signature-based Detection)

با پایگاه دادهای از الگوهای شناختهشده حملات، هر بسته داده بررسی و در صورت تطابق، مسدود میشود. - تشخیص مبتنی بر ناهنجاری (Anomaly-based Detection)

فعالیتهای غیرعادی شبکه شناسایی میشوند تا حتی حملات Zero-day و تهدیدات ناشناخته متوقف شوند. - تشخیص مبتنی بر پروتکل (Protocol-based Detection)

ترافیک شبکه مطابق استاندارد پروتکلها بررسی میشود و هر انحراف یا سوءاستفاده مسدود میشود. - تشخیص مبتنی بر سیاست (Policy-based Detection)

مدیران شبکه میتوانند سیاستهای امنیتی سفارشی تعریف کنند و IPS آنها را اعمال کند.

انواع IPS

- IPS مبتنی بر شبکه (NIPS): در لبه شبکه و پشت فایروال قرار میگیرد تا کل ترافیک ورودی و خروجی را بررسی کند.

- IPS مبتنی بر هاست (HIPS): بر روی سرور یا ایستگاه کاری نصب میشود و از حملات داخلی یا سیستمعامل محافظت میکند.

مزایای IPS در فایروالهای نسل بعدی (NGFW)

فایروال نسل بعدی (NGFW) قابلیتهای فراتر از فیلترینگ پورت و IP ارائه میدهد. IPS به عنوان یک ماژول حیاتی در NGFWها، مزایای زیر را فراهم میکند:

1. پیشگیری فعال از حملات سایبری

IPS با ترکیب امضاها و تحلیل رفتاری، حملات پیچیده را در لحظه شناسایی و متوقف میکند، از جمله:

- حملات SQL Injection و XSS: محافظت از وبسرورها و برنامهها.

- اجرای کد از راه دور (RCE) و Buffer Overflow: جلوگیری از سوءاستفاده مهاجمان.

- بدافزارهای Zero-day: شناسایی با تحلیل ناهنجاری و سندباکسینگ.

- باتنتها و ارتباطات Command & Control (C2): جلوگیری از کنترل و گسترش شبکههای آلوده.

- حملات DDoS لایه کاربردی: شناسایی ترافیک مخرب و کاهش اثرات حمله.

2. یکپارچگی کامل با فایروال

- فیلترینگ URL: مسدود کردن وبسایتهای مخرب و فیشینگ.

- بازرسی عمیق بسته (DPI): تحلیل محتوای بستهها و شناسایی تهدیدات مخفی.

- کنترل اپلیکیشن: مدیریت دسترسی به برنامهها و کاهش سطح حمله.

- Sandboxing: اجرای ایزوله فایلهای مشکوک برای تحلیل رفتار آنها.

- داشبورد و گزارشدهی واحد: مدیریت آسان و پاسخ سریع به حوادث.

3. شخصیسازی و انعطافپذیری

- فعال/غیرفعال کردن امضاهای خاص بر اساس نیاز سازمان.

- تنظیم سطح حساسیت برای کاهش مثبت کاذب یا افزایش دقت تشخیص.

- تعریف قوانین سفارشی و پشتیبانی از Whitelist و Blacklist.

محافظت از برنامهها و سرورها

- وبسرورها: جلوگیری از SQL Injection، XSS و Directory Traversal.

- دیتابیسها: محافظت از دادههای حساس و جلوگیری از استخراج غیرمجاز.

- سرورهای ایمیل: شناسایی ایمیلها و پیوستهای مخرب.

- اپلیکیشنهای SaaS و APIها: نظارت بر ترافیک و جلوگیری از ارسال اطلاعات حساس.

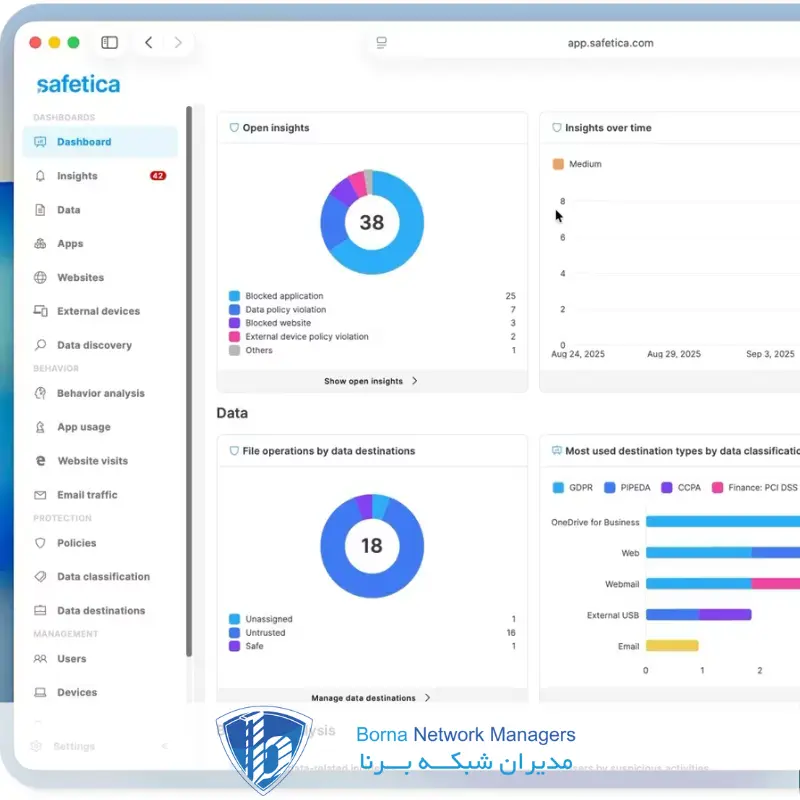

گزارشدهی و دید جامع

IPS امکان گزارشدهی دقیق و لحظهای را فراهم میکند:

- لیست تهدیدات مسدودشده و رفتار مهاجمین

- نوع حمله، مقصد و پروتکلهای استفاده شده

- شناسایی رفتارهای غیرعادی کاربران و نفوذ داخلی

- نقاط آسیبپذیر شبکه و تجزیهوتحلیل Forensics

- داشبوردهای بصری برای تصمیمگیری سریع

چرا فعالسازی IPS ضروری است؟

یک فایروال سنتی دیگر برای مقابله با پیچیدگی حملات مدرن کافی نیست. IPS:

| تهدید | بدون IPS | با IPS |

|---|---|---|

| Zero-day | آسیبپذیری ناشناخته مورد سوءاستفاده قرار میگیرد | تشخیص الگوهای رفتاری غیرعادی و واکنش سریع |

| بدافزار ناشناخته | عبور آسان از فایروال و آلوده کردن سیستمها | تحلیل رفتاری و سندباکسینگ قبل از آلودگی |

| نفوذ داخلی | تشخیص دشوار | ثبت لاگها و جلوگیری از دسترسی غیرمجاز |

| مهندسی اجتماعی | کاربران هدف قرار میگیرند | قطع دسترسی به سایتهای فیشینگ و کنترل سرورهای C2 |

| حملات پروتکل | عبور ترافیک مخرب | DPI و جلوگیری از سوءاستفاده از پروتکلها |

تاثیر IPS بر رشد کسبوکار

- افزایش اعتماد مشتریان و حفظ اعتبار برند: محافظت از دادههای حساس و جلوگیری از نشت اطلاعات.

- جلوگیری از توقف عملیات (Downtime Prevention): اطمینان از دسترسپذیری شبکه و سرویسها.

- کاهش هزینههای پاسخ به حادثه: صرفهجویی در زمان، نیرو و منابع.

- رعایت مقررات و استانداردها: کمک به تطابق با GDPR، HIPAA، PCI DSS و سایر استانداردها.

کاربرد IPS در صنایع مختلف

| صنعت | کاربرد IPS |

|---|---|

| بانکداری و مالی | جلوگیری از نفوذ به سامانههای مالی و تراکنشها، شناسایی پولشویی و فعالیتهای مشکوک |

| آموزش و پژوهش | محافظت از سامانههای آموزش آنلاین، سرورهای آزمون و دادههای پژوهشی |

| سلامت و درمان | حفاظت از پروندههای پزشکی (EHR) و سامانههای بیمارستانی |

| دولت و سازمانهای عمومی | مقابله با حملات APT، جاسوسی سایبری و حفاظت از زیرساختهای حیاتی |

| تجارت الکترونیک | محافظت از اطلاعات مشتری و تراکنشهای آنلاین، رعایت PCI DSS |

| صنعت تولید | حفاظت از سیستمهای ICS/SCADA و فرآیندهای تولید |

| حمل و نقل | ایمنی سامانههای ترافیکی و لجستیک، جلوگیری از اختلال در خدمات |

| ارتباطات | محافظت از شبکه ISP و مخابرات، جلوگیری از DDoS و نفوذ |

نتیجهگیری

IPS در فایروالهای نسل بعدی، قلب دفاع سایبری مدرن است.

بدون آن، فایروال شما مانند دروازهای باز بدون نگهبان است. با فعالسازی و پیکربندی صحیح IPS:

- جلوی پیچیدهترین حملات سایبری گرفته میشود

- امنیت دیجیتال به یک مزیت رقابتی تبدیل میشود

- پایداری، اعتماد و رشد کسبوکار تضمین میشود

سرمایهگذاری در فایروال مجهز به IPS، نه هزینه، بلکه یک تصمیم استراتژیک برای آینده سازمان است. شرکت برنا طیف گستردهای از فایروالهای امن را ارائه میدهد تا امنیت شبکه و امنیت سایبری شما تضمین شود.