CyberArk PAM: راهکار پیشرو مدیریت دسترسیهای ممتاز

در دنیای دیجیتال امروز، دادهها مهمترین دارایی هر سازمان هستند. زیرساختهای IT و OT ستون فقرات فعالیتهای روزمره محسوب میشوند. با رشد محیطهای Multi-Cloud، IoT، DevOps و شبکههای گسترده، تهدیدات سایبری پیچیدهتر شدهاند.

در چنین شرایطی، مدیریت دسترسیهای ممتاز (Privileged Access Management) حیاتی است و CyberArk PAM به عنوان یک راهکار پیشرو، امنیت و کنترل کامل این دسترسیها را فراهم میکند.

آنچه در این مطلب برنا مشاهده خواهید کرد:

چرا مدیریت دسترسیهای ممتاز ضروری است؟

دسترسیهای ممتاز، حسابهایی با امتیازات بالا هستند که میتوانند تقریباً هر بخشی از سیستمها و دادهها را کنترل کنند. سوءمدیریت این حسابها، میتواند باعث نقض امنیتی جدی شود.

آمار هشداردهنده

- بیش از ۸۰٪ از حملات سایبری موفق از سوءاستفاده از دسترسیهای سطح بالا ناشی میشوند.

- حسابهای هدف شامل:

- Administrator Accounts: کنترل کامل سیستمها

- Service & Application Accounts: دسترسی برنامهها و سرویسها

- Bots & Automation Tools: ابزارهای خودکارسازی

سناریوهای خطرناک در غیاب PAM

- نفوذ داخلی: کارمندان ناراضی یا سهلانگار میتوانند دادهها را حذف یا تغییر دهند.

- حملات از راه دور (RDP): مهاجمان با Credential Stuffing وارد سیستمها میشوند.

- رمزهای hard-coded در DevOps: مهاجمان میتوانند رمزها را از کد استخراج کنند.

- حسابهای اشتراکی و ناشناس: ردیابی فعالیتها سخت و رمزهای قدیمی آسیبپذیر هستند.

- عدم چرخش منظم رمزها: زمان زیادی برای سوءاستفاده مهاجمان فراهم میکند.

- عدم دید به فعالیتهای پس از ورود: فعالیتهای مشکوک شناسایی نمیشوند.

CyberArk PAM با مدیریت و نظارت کامل، این ریسکها را به حداقل میرساند.

CyberArk PAM چگونه کار میکند؟

CyberArk PAM با پیادهسازی اصول Least Privilege و Zero Trust، چرخه کامل مدیریت دسترسی ممتاز را ارائه میدهد: کشف، مدیریت، کنترل، نظارت و حسابرسی.

اجزای کلیدی CyberArk PAM

۱. Digital Vault

- ذخیره امن رمزها، توکنها و کلیدهای API

- رمزنگاری قوی و ضد دستکاری

- کاربران هرگز رمز اصلی را نمیبینند

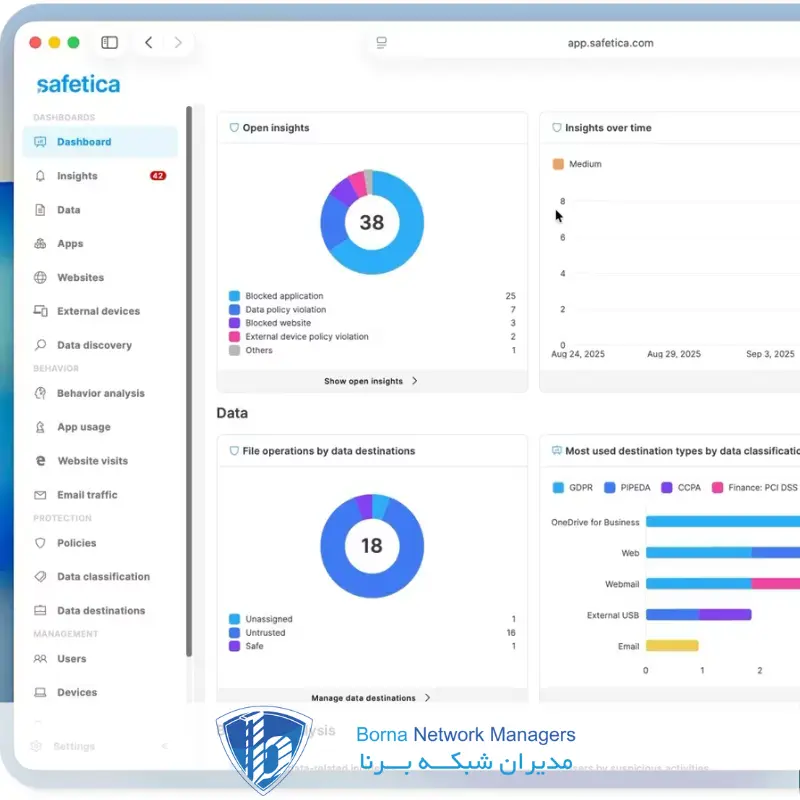

۲. Privileged Session Manager (PSM)

- کنترل کامل جلسات ممتاز

- ضبط جلسات تصویری و متنی

- مانیتورینگ بلادرنگ و امکان قطع جلسه مشکوک

۳. Central Policy Manager (CPM)

- چرخش خودکار رمزهای عبور

- اعمال سیاستهای امنیتی نقشمحور

- کشف و مدیریت حسابهای ممتاز

۴. Privileged Threat Analytics (PTA)

- تشخیص تهدیدات با AI و Machine Learning

- تحلیل رفتار کاربران ممتاز

- کاهش هشدارهای کاذب و واکنش سریع به حملات

۵. Application Access Manager / Secrets Manager

- حذف رمزهای hard-coded در کدها

- مدیریت امن اعتبارنامهها برای DevOps و CI/CD

- امنیت کانتینرها و میکروسرویسها

۶. Endpoint Privilege Manager (EPM)

- کنترل دسترسیهای محلی و امتیازات نقطه پایانی

- اعمال سیاست کمترین امتیاز برای کاربران

- جلوگیری از گسترش بدافزارها و اجرای برنامههای غیرمجاز

مزایای CyberArk PAM

- امنیت بالا: جلوگیری از نمایش رمزها به کاربران نهایی

- انطباق با استانداردها: GDPR، HIPAA، ISO 27001، PCI-DSS، NIST و SOX

- مقیاسپذیری: پشتیبانی از هزاران کاربر و میلیونها رمز عبور

- مانیتورینگ بلادرنگ: دید کامل و واکنش سریع به تهدیدات

- یکپارچگی با ابزارهای مدرن: DevOps، CI/CD، Cloud، SIEM، IAM و ITSM

- کاهش هزینهها و افزایش ROI: کاهش نقض دادهها، بهینهسازی IT و کاهش هزینههای ممیزی

کاربردهای CyberArk PAM در صنایع مختلف

- بانکداری و مالی: محافظت از سیستمهای پرداخت، پایگاههای داده مشتریان، انطباق با PCI-DSS و GDPR

- دولتی و نظامی: محافظت از اطلاعات طبقهبندیشده و مدیریت پیمانکاران

- تولید و انرژی: امنیت سیستمهای SCADA و ICS

- فناوری و DevOps: مدیریت امن اسرار، امنیت کانتینرها و مخازن کد

- بهداشت و درمان: محافظت از پروندههای پزشکی و IoMT

- آموزش و خردهفروشی: امنیت دادههای دانشجویان و سیستم POS

نتایج پیادهسازی CyberArk PAM

- بازگشت سرمایه (ROI) تا ۳۳۷٪ طی ۳ سال

- کاهش زمان شناسایی تهدید از ساعتها به دقیقه

- کاهش نقضهای داخلی و خارجی

- دید کامل و شفافیت فعالیتها

- افزایش اعتماد مدیران امنیت

نتیجهگیری:

با پیچیدهتر شدن تهدیدات سایبری، CyberArk PAM یک سرمایهگذاری ضروری است. این راهکار امنیت دسترسیهای ممتاز را تضمین میکند، کارایی عملیاتی را افزایش میدهد و سازمان را با استانداردهای جهانی هماهنگ میسازد.

1 دیدگاه

Thinking about doing an okbet download. Is it worth it? Heard mixed reviews. Where’s the safest place to get it? Find the details here: okbet download