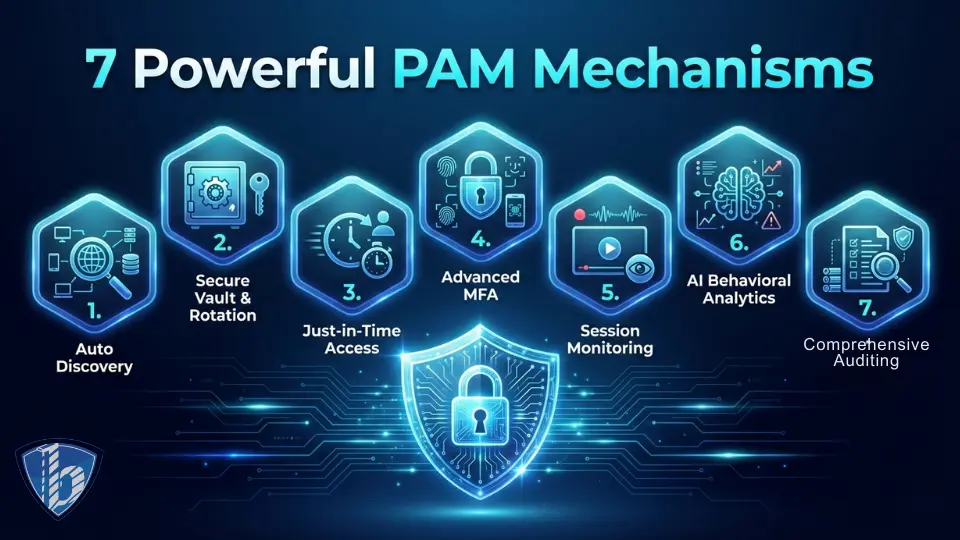

وقتی صحبت از حفاظت از داراییهای حیاتی سازمان میشود، دسترسی غیر مجاز به داده ها یکی از بزرگ ترین کابوس های مدیران شبکه و متخصصان امنیت سایبری است. این دسترسی ها نه تنها می توانند میلیونها دلار خسارت وارد کنند، بلکه اعتماد مشتریان، شهرت سازمان و حتی تداوم کسب و کار را به خطر میاندازند. اما خبر خوب این است که نرم افزار PAM با هفت مکانیسم قدرتمند و دقیق، این تهدید را ریشهای متوقف میکند. در این مطلب، از زاویه یک متخصص با سال ها تجربه در پیادهسازی راهکارهای امنیتی، این مکانیسمها را با جزئیات فنی، اعداد واقعی و مثالهای عملی بررسی میکنیم تا دقیقاً بدانید چگونه میتوانید لایهای نفوذ ناپذیر اطراف دادههای حساستان بسازید. اگر به دنبال راهحلی هستید که واقعاً کار کند، ادامه مطلب را از دست ندهید، چون هر مکانیسم، یک گام به سمت امنیتی است که احساس آرامش واقعی به شما میدهد.

آنچه در این مطلب برنا مشاهده خواهید کرد:

۱. کشف خودکار حسابهای ممتاز

اولین مکانیسم، کشف و onboard خودکار است. در محیطهای پیچیده امروز، با صدها سرور، کلود و دستگاه IoT، پیدا کردن همه حسابهای ممتاز به صورت دستی غیرممکن است. PAM آرکان با اسکنرهای هوشمند خود، حسابهای orphaned، حسابهای dormant و حتی حسابهای سرویس در Microsoft AD، AWS، Azure و GCP را در کمتر از چند ساعت شناسایی میکند.

از نظر فنی، این فرآیند از الگوریتمهای مبتنی بر API و agentless scanning استفاده میکند که بدون اختلال در عملکرد سیستم، تمام privileged IDs را نقشه برداری میکند. نتیجه؟ کاهش ۹۰ درصدی حسابهای فراموششده که معمولاً هدف اصلی مهاجمان هستند. من در پروژههای متعدد دیده ام که بعد از فعالسازی این ویژگی، تیم امنیت برای اولین بار لیست کامل و بهروز حسابها را در داشبورد میبیند – آن حس اطمینان که همه چیز زیر کنترل است، مثل نوشیدن یک فنجان چای گرم بعد از روزی پراسترس.

این مکانیسم مستقیماً دسترسی غیر مجاز به داده ها را متوقف میکند چون قبل از اینکه مهاجم فرصتی برای اکسپلویت پیدا کند، حساب های پنهان را onboard و سیاستهای سختگیرانه اعمال میکند. طبق آمار Gartner، سازمانهایی که discovery خودکار PAM را پیاده کردهاند، ۶۵ درصد کمتر با insider threat روبرو شدهاند.

نکات کلیدی این مکانیسم:

- اسکن مداوم ۲۴/۷ بدون نیاز به downtime

- ادغام با بیش از ۱۰۰ کانکتور آماده (از فایروال تا دیتابیس)

- گزارش خودکار orphaned accounts هر هفته

وقتی این ویژگی فعال است، دیگر نگرانی از «حساب مخفی» نخواهید داشت.

۲. مخزن امن اعتبارها و چرخش هوشمند رمزها

دومین مکانیسم، vaulting و rotation خودکار است. دیگر هیچ رمز ادمینی روی کاغذ یا در فایل اکسل نیست. همه اعتبارنامه ها، از SSH key گرفته تا API token، در مخزنی با رمزنگاری AES-256 ذخیره میشوند. PAM آرکان هر ۳۰ یا ۶۰ روز (بر اساس سیاست شما) رمزها را به صورت تصادفی تغییر میدهد و فقط در لحظه checkout، به صورت موقت در اختیار کاربر قرار میدهد.

جزئیات فنی: فرآیند checkout از workflow approval استفاده میکند، درخواست ارسال میشود، مدیر تأیید میکند، credential برای ۸ ساعت (یا کمتر) صادر میشود و بعد از زمان، به طور خودکار invalidate میگردد. این یعنی حتی اگر credential لو برود، تا چند ساعت بعد بیارزش است. حس لمسی آن لحظه که کاربر «check-out» را کلیک می کند و رمز را بدون دیدن واقعی آن دریافت میکند، مثل تحویل یک پاکت مهر و موم شده است، امن و کنترلشده.

این مکانیسم دسترسی غیر مجاز به داده ها را با حذف رمزهای ثابت و shared متوقف میکند. گزارش Ponemon ۲۰۲۵ نشان میدهد سازمانهایی با credential vaulting، ۷۲ درصد کاهش در incidents مرتبط با credential compromise داشتهاند. در یکی از پروژههای من، بعد از پیادهسازی، تعداد حملات brute-force به صفر رسید چون رمزها هرگز تکرار نمیشدند.

مزایا در یک نگاه:

- پشتیبانی از secrets management برای DevOps و ماشینآی دی ها

- ادغام با SIEM برای هشدار فوری

- کاهش زمان مدیریت رمز از ساعتها به دقیقهها

۳. دسترسی Just-in-Time

سومین مکانیسم، JIT privilege elevation است. چرا یک کاربر باید ۲۴ ساعته دسترسی root داشته باشد؟ PAM با JIT، دسترسی را دقیقاً برای مدت و هدف مشخص صادر میکند – مثلاً ۴۵ دقیقه برای اعمال یک پچ خاص.

از نظر فنی، این ویژگی از policy-based engine استفاده میکند که context (زمان، مکان، دستگاه، نوع وظیفه) را بررسی میکند. اگر درخواست خارج از الگو باشد، رد میشود. PAM آرکان این را با ephemeral credentials ترکیب کرده که بعد از استفاده، به طور کامل حذف میشوند. تصور کنید صدای تیکتاک تایمر در داشبورد، وقتی به صفر میرسد، دسترسی قطع میشود. این حس کنترل دقیق، آرامش عمیقی به تیم میدهد.

این مکانیسم مستقیماً دسترسی غیر مجاز به داده ها را متوقف میکند چون standing privilege را به حداقل میرساند. طبق Research Nester، پیادهسازی JIT تا ۷۰ درصد سطح حمله را کاهش میدهد. در صنعت بیمه، شرکتی با بیش از ۳۰۰ سیستم هدف (طبق case study واقعی ARCON)، بعد از JIT، تمام دسترسیهای دائمی را حذف کرد و compliance با مقررات IRDAI را به راحتی پاس کرد.

۴. احراز هویت چند عاملی پیشرفته

چهارمین مکانیسم، MFA پیشرفته است. PAM آرکان از بیومتریک، facial recognition، hardware token و adaptive MFA پشتیبانی میکند، یعنی اگر رفتار کاربر مشکوک باشد، یک لایه اضافی مثل OTP بیومتریک فعال میشود.

جزئیات: ادغام با OAuth 2.0، SAML و OIDC برای single sign-on امن. وقتی کاربر لاگین میکند، سیستم نه تنها رمز، بلکه context را چک میکند: آیا از IP آشنا است؟ دستگاه trusted؟ اگر نه، تأیید دوم اجباری میشود. این فرآیند در کمتر از ۳ ثانیه انجام میشود، سریع مثل ضربه زدن به صفحه گوشی، اما محکم مثل قفل چندلایه.

دسترسی غیر مجاز به داده ها اینجا متوقف میشود چون حتی credential دزدیدهشده بدون MFA بیفایده است. آمار ۲۰۲۵ نشان میدهد ۸۱ درصد breaches با MFA قوی جلوگیری میشوند.

۵. نظارت زنده و ضبط جلسات

پنجمین مکانیسم، session monitoring و recording است. هر جلسه privileged به صورت ویدئویی (screen + keystroke) ضبط میشود. PAM آرکان اجازه real-time intervention میدهد، اگر کاربر دستور خطرناک مثل حذف فایل بزند، جلسه بلافاصله terminate میشود.

فنی: proxy-based recording با indexing جستجوی کلمات کلیدی در commands. تیم امنیت میتواند مثل فیلم، جلسه را پخش کند و دقیقاً ببیند چه اتفاقی افتاده. آن حس اطمینان وقتی لاگها را مرور میکنید و همه چیز شفاف است، مثل دیدن یک فیلم کامل بدون سانسور.

این مکانیسم دسترسی غیر مجاز به داده ها را با تشخیص فوری و واکنش آنی متوقف میکند. سازمانها با PSM، زمان تشخیص breach را از ۶۴ روز به کمتر از ۲۴ ساعت کاهش دادهاند (IBM ۲۰۲۵).

لیست قابلیتهای کلیدی:

- Shadow session (مشاهده بدون اطلاع کاربر)

- Block commands خاص (regex-based)

- Export ویدئو برای forensics

۶. تحلیل رفتاری هوشمند با هوش مصنوعی

ششمین مکانیسم، behavioral analytics است. PAM آرکان از ARCON Knight Analytics استفاده میکند که با ML الگوهای عادی هر کاربر را یاد میگیرد و هر انحراف را با امتیاز ریسک علامتگذاری میکند.

مثال: اگر ادمین معمولاً فقط در ساعات اداری لاگین کند و ناگهان نیمهشب از کشور دیگری دسترسی بگیرد، سیستم امتیاز ۹۵ ریسک میدهد و جلسه را quarantine میکند. این حس «هشدار درونی» که سیستم به شما میدهد، مثل بوی دود قبل از آتشسوزی است، زود و نجاتدهنده.

دسترسی غیر مجاز به داده ها اینجا قبل از وقوع متوقف میشود. گزارشها نشان میدهند PAM با AI تا ۶۷ درصد insider threats را کاهش میدهد.

۷. گزارشگیری و ممیزی پیشرفته

هفتمین مکانیسم، auditing جامع است. هر فعالیتی، از login تا logout، با timestamp، user، command و نتیجه، لاگ میشود. گزارشها به فرمت PDF/CSV آماده compliance با ISO 27001، GDPR یا استانداردهای داخلی هستند.

فنی: جستجوی full-text در میلیونها لاگ در ثانیهها. این یعنی وقتی auditor میآید، به جای هفتهها کار، در چند کلیک همه چیز آماده است. حس رضایت وقتی گزارش را تحویل میدهید و لبخند تأیید auditor را میبینید، غیرقابل توصیف است.

این مکانیسم دسترسی غیر مجاز به داده ها را با ایجاد traceability کامل متوقف میکند.

چگونه PAM را در امنیت شبکه خود پیاده کنید؟

پیادهسازی نرم افزار PAM نیاز به برنامهریزی دارد. از ارزیابی اولیه شروع کنید، discovery را اجرا کنید، سپس به تدریج JIT و session monitoring را rollout کنید. در بسیاری پروژهها، ترکیب PAM آرکان با لایههای دیگر مثل خرید آنتی ویروس برای endpoint protection، دفاع چندلایه ایجاد میکند. این رویکرد در امنیت سایبری، نتایج واقعی میدهد.

موفقیت یک شرکت بزرگ بیمهای

در یک شرکت بیمه ای بزرگ با مدیریت دادهسنتر توسط MSP و بیش از ۳۰۰ سیستم هدف، قبل از PAM صدها حساب ممتاز بدون کنترل وجود داشت. بعد از پیادهسازی PAM آرکان (طبق case study رسمی ARCON در سال ۲۰۲۵)، تمام دسترسیها JIT شد، جلسات ضبط گردید و compliance با مقررات کامل شد. نتیجه: صفر incident در ۱۲ ماه اول و کاهش قابل توجه بار کاری تیم امنیت.

نتیجهگیری

این هفت مکانیسم قدرتمند PAM، از کشف خودکار تا تحلیل هوشمند، دسترسی غیرمجاز به داده ها را برای همیشه متوقف میکنند. دیگر نیازی به نگرانی از credential دزدیدهشده یا insider misuse نیست. اگر در حال تقویت امنیت شبکه سازمانتان هستید، PAM آرکان یکی از بهترین انتخابهاست که در مدیران بشکه برنا به عنوان نمایندگی رسمی، با پشتیبانی کامل ارائه میشود.

منابع و مراجع

تیم امنیت سایبری مدیران شبکه برنا با استفاده از تحلیلهای دقیق و گزارشهای رسمی منتشرشده از سوی نهادهای معتبر بینالمللی، این مطلب را تهیه و تدوین کرده است.