مانیتورینگ سرور قرمز شده، CPU روی ۹۸٪ قفل کرده و ترافیک خروجی به یک IP ناشناس در اروپای شرقی سرازیر است. بوی داغ شدن رکها در هوا پیچیده و تیم IT با چشمانی نیمهباز به لاگهایی نگاه میکند که دیر فهمیده شدهاند. این تصویر اغراق نیست؛ این نتیجهی مستقیم یک شبکه بدون راهکار امنیتی است.

در این مطلب، ۱۰ فاجعه واقعی و پرتکرار را بررسی میکنیم که در نبود یک معماری درست امنیت شبکه رخ میدهند؛ از باجافزار تا نشت داده، از حملات زنجیره تأمین تا دسترسیهای رهاشده ادمینها. اگر میپرسید «در عمل چه خطری سازمان من را تهدید میکند و کجای کار میلنگد؟» این مطلب پاسخ شماست، با جزئیات فنی، آمارهای معتبر و تجربهای که از نزدیک لمس شده است.

آنچه در این مطلب برنا مشاهده خواهید کرد:

- 1 چرا «شبکه بدون راهکار امنیتی» یک بمب ساعتی است؟

- 2 ۱) باجافزار

- 3 ۲) نشت داده: صدای آرام خروج اطلاعات

- 4 ۳) حسابهای ادمین رهاشده

- 5 ۴) حملات زنجیره تأمین

- 6 ۵) فیشینگ پیشرفته

- 7 ۶) تهدیدات داخلی: صدای قدمهای آشنا

- 8 ۷) حملات حرکت جانبی Lateral Movement

- 9 ۸) سوءاستفاده از آسیبپذیریهای وصلهنشده

- 10 ۹) از کارافتادگی سرویس DDoS

- 11 ۱۰) عدم انطباق و جریمههای سنگین

- 12 جدول جمعبندی فاجعهها و کنترلهای حیاتی

- 13 چطور از «شبکه بدون راهکار امنیتی» به معماری مقاوم برسیم؟

- 14 یک تجربه نزدیک

- 15 جمعبندی

چرا «شبکه بدون راهکار امنیتی» یک بمب ساعتی است؟

وقتی درباره شبکه بدون راهکار امنیتی صحبت میکنیم، منظور فقط نبود فایروال نیست؛ منظور فقدان یک اکوسیستم هماهنگ از کنترلهاست: از آنتی ویروس سازمانی تا سامانههای تشخیص و پاسخ، از راهکار DLP تا راهکار PAM و راهکار EDR. طبق گزارش «تحقیقات نقض داده» شرکت ورایزن (Verizon Data Breach Investigations Report 2024)، بیش از ۷۴٪ رخدادهای نفوذ شامل عنصر انسانی بودهاند و ۳۲٪ باجافزار در زنجیره حمله حضور داشته است. میانگین هزینه هر نقض داده در گزارش آیبیام (IBM Cost of a Data Breach 2024) به ۴.۴۵ میلیون دلار رسیده است.

در یک شبکه فاقد راهکار امنیتی، دید ندارید، پاسخ ندارید و مهمتر از همه، کنترل ندارید. بیایید ۱۰ فاجعه را با هم مرور کنیم.

۱) باجافزار

اولین نشانهها معمولاً بیصدا هستند: یک فایل اکسل که باز نمیشود، یک پسوند ناشناخته مثل .locked یا .akira. سپس پیام باج روی صفحه مینشیند. در یک شبکه سازمانی بدون راهکار امنیتی، مهاجم پس از فیشینگ اولیه، با ابزارهایی مثل «میمیکاتز» اعتبارنامه جمع میکند، از طریق «پروتکل دسکتاپ از راه دور» جابهجا میشود و در نهایت با رمزگذاری AES-256 و کلیدهای RSA-2048 کل شبکه را قفل میکند.

- میانگین زمان حضور مهاجم قبل از کشف در گزارش «اماندی» حدود ۱۰ روز گزارش شده است.

- بدون راهکار EDR ، رفتارهای مشکوک مثل اجرای پاورشل انکودشده یا ایجاد سرویسهای موقت شناسایی نمیشوند.

- نبود آنتی ویروس سازمانی مبتنی بر امضا و رفتار، مسیر را برای لودرها باز میکند.

چرا رخ میدهد؟ چون در یک شبکه بدون راهکار امنیتی، هم پیشگیری ضعیف است هم پاسخ.

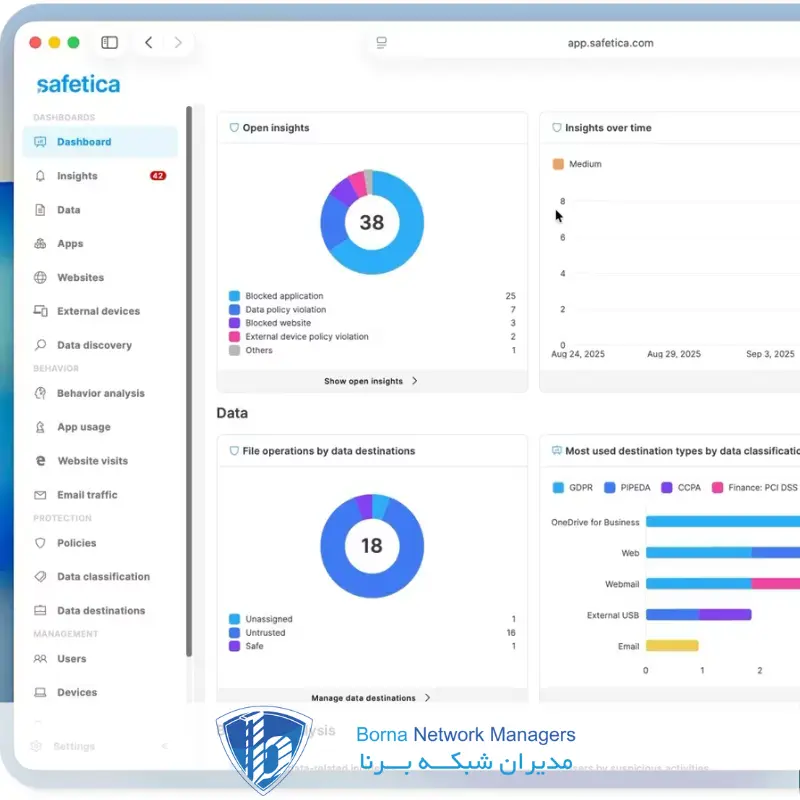

۲) نشت داده: صدای آرام خروج اطلاعات

ترافیک HTTPS عادی به نظر میرسد، اما در دل آن، فایلهای CSV شامل دادههای مشتریان در حال خروج است. بدون راهکار DLP، شما نمیدانید چه دادهای، با چه الگوی حساسی (PII، شماره کارت، کد ملی) و به کجا منتقل میشود.

- طبق گزارش «پونمون» (Ponemon Institute 2024)، ۶۳٪ سازمانها حداقل یک رخداد نشت داده داخلی داشتهاند.

- نبود طبقهبندی داده و برچسبگذاری، شناسایی الگوها را ناممکن میکند.

- در یک شبکه سازمانی که راهکار امنیتی متمرکز ندارد، رمزگذاری انتها به انتها بدون نظارت، به کانال خروج تبدیل میشود.

سه بار باید تکرار کرد: راهکار DLP نه فقط برای ایمیل، بلکه برای وب، کلاد و اندپوینت حیاتی است.

۳) حسابهای ادمین رهاشده

در اتاق سرور همیشه چند حساب «Administrator» قدیمی هست که کسی به آنها دست نمیزند. مهاجمها دقیقاً همینها را دوست دارند. در یک شبکه بدون راهکار PAM، دسترسیهای ممتاز مدیریت نمیشوند.

- ۸۰٪ نقضها شامل سوءاستفاده از اعتبارنامههاست .

- نبود چرخش رمز و «Vault» مرکزی، ریسک را چند برابر میکند.

- لاگبرداری از جلسات ادمین و ضبط ویدئویی غایب است.

راهکار PAM با اصل کمترین دسترسی و دسترسی موقت جلوی فاجعه را میگیرد؛ چیزی که در یک شبکه بدون راهکار امنیتی وجود ندارد.

۴) حملات زنجیره تأمین

نمونه مشهور «سانبرست» در شرکت سولارویندز نشان داد که یک بهروزرسانی آلوده میتواند به هزاران سازمان سرایت کند. در یک امنیت شبکه سازمانی که فاقد راهکارهای متمرکز باشد، امضای کد و اعتبارسنجی بهروزرسانیها بررسی نمیشود، و مانیتورینگ ترافیک خروجی به دامنههای تازهثبتشده فعال نیست.

- بر اساس گزارش «سایبرسکیوریتی ونچرز»، خسارت جرایم سایبری تا ۲۰۲۵ به ۱۰.۵ تریلیون دلار سالانه میرسد.

- نبود راهکار EDR برای تحلیل رفتار برنامههای بهروزرسانی، دید شما را کور میکند.

۵) فیشینگ پیشرفته

یک ایمیل با لوگوی دقیق و دامنهای شبیه به اصلی . کارمند روی لینک کلیک میکند و توکن احراز هویت را تحویل میدهد. در یک شبکه بدون راهکار امنیتی و بدون آموزش مستمر، MFA مقاوم و فیلترهای پیشرفته، این حمله سادهترین مسیر است.

- طبق گزارش «مایکروسافت» (Microsoft Digital Defense Report 2024)، حملات مبتنی بر هویت رشد دو رقمی داشتهاند.

- نبود آنتی ویروس سازمانی با ماژول ضد فیشینگ و نبود تحلیل پیوستها ریسک را تشدید میکند.

۶) تهدیدات داخلی: صدای قدمهای آشنا

گاهی خطر از بیرون نیست. کارمند ناراضی یا پیمانکار کنجکاو میتواند با یک فلش USB ساده، داده را خارج کند. در یک شبکه بدون راهکار امنیتی، کنترل دستگاههای جانبی و راهکار DLP غایب است.

- ۳۴٪ رخدادها ریشه داخلی دارند (Ponemon 2024).

- نبود سیاستهای تفکیک وظایف (SoD) و ممیزی دورهای دسترسیها، مسیر را باز میگذارد.

اینجاست که ترکیب راهکار DLP و راهکار PAM معنا پیدا میکند.

۷) حملات حرکت جانبی Lateral Movement

مهاجم پس از دسترسی اولیه، با «Pass-the-Hash» یا «Kerberoasting» در اکتیودایرکتوری حرکت میکند. در یک شبکه بدون راهکار امنیتی، تقسیمبندی شبکه و میکروسگمنتیشن وجود ندارد.

- نبود مانیتورینگ رفتار کاربر و موجودیت باعث میشود افزایش غیرعادی درخواستهای TGS دیده نشود.

- راهکار EDR میتواند اجرای ابزارهای کشف شبکه مانند «BloodHound» را پرچمگذاری کند.

بدون اینها، شبکه بدون راهکار امنیتی مناسب و منسجم یعنی حرکت آزادانه مهاجم بین VLANها.

۸) سوءاستفاده از آسیبپذیریهای وصلهنشده

هر وصلهای که نصب نمیشود، یک درِ نیمهباز است. در گزارش «CISA Known Exploited Vulnerabilities 2024»، دهها CVE با بهرهبرداری فعال فهرست شدهاند. در یک شبکه سازمانی بدون راهکار مناسب سایبری، مدیریت وصله سیستماتیک نیست.

- میانگین زمان سوءاستفاده پس از افشای عمومی در برخی موارد کمتر از ۷ روز است.

- نبود اسکنر آسیبپذیری و اولویتبندی مبتنی بر ریسک خطر را تشدید میکند.

۹) از کارافتادگی سرویس DDoS

صدای فنها بالا میرود، نمودار ترافیک عمودی میشود و کاربران خطای ۵۰۳ میبینند. در یک شبکه سازمانی بدون سولوشن، حفاظت لایه ۷ (L7) و سرویسهای Scrubbing فعال نیستند.

- حملات DDoS بالای ۱ ترابیت بر ثانیه در سال ۲۰۲۴ ثبت شدهاند (Cloudflare Radar 2024).

- نبود CDN و WAF باعث میشود هر پکت مخرب مستقیم به سرور برسد.

۱۰) عدم انطباق و جریمههای سنگین

GDPR، ISO/IEC 27001 و قوانین داخلی حفاظت از داده شوخی ندارند. در یک شبکه بدون راهکار امنیتی، لاگها نگهداری نمیشوند، کنترل دسترسی مستند نیست و ممیزی شکست میخورد.

- جریمههای GDPR میتواند تا ۴٪ گردش مالی سالانه باشد.

- نبود امنیت شبکه مستند و کنترلهای فنی، ریسک حقوقی را بالا میبرد.

جدول جمعبندی فاجعهها و کنترلهای حیاتی

| فاجعه | نشانه فنی کلیدی | کنترل پیشنهادی |

|---|---|---|

| باجافزار | افزایش ناگهانی I/O دیسک، فایلهای رمزگذاریشده | راهکار EDR + پشتیبانگیری آفلاین |

| نشت داده | ترافیک HTTPS غیرعادی به دامنههای جدید | راهکار DLP + طبقهبندی داده |

| سوءاستفاده ادمین | لاگین خارج از ساعات کاری | راهکار PAM + MFA مقاوم |

| زنجیره تأمین | ارتباط با NRDها | EDR + امضای کد |

| فیشینگ | افزایش ریست رمز | آنتی ویروس سازمانی + Sandboxing |

| تهدید داخلی | اتصال USB ناشناخته | DLP + Device Control |

| حرکت جانبی | افزایش TGS در AD | EDR + Segmentation |

| وصلهنشده | CVEهای KEV | Patch Management |

| DDoS | ترافیک لایه ۷ غیرعادی | WAF + CDN |

| عدم انطباق | لاگ ناقص | SIEM + مستندسازی |

چطور از «شبکه بدون راهکار امنیتی» به معماری مقاوم برسیم؟

۱) ارزیابی ریسک مبتنی بر دارایی انجام دهید.

۲) نقشه داده و طبقهبندی را پیادهسازی کنید.

۳) آنتی ویروس سازمانی نسل جدید با قابلیتهای رفتاری را فعال کنید.

۴) راهکار EDR را برای دید و پاسخ سریع مستقر کنید.

۵) راهکار DLP را در ایمیل، وب و اندپوینت اجرا کنید.

۶) راهکار PAM برای مدیریت دسترسیهای ممتاز پیادهسازی شود.

۷) تقسیمبندی شبکه و Zero Trust را جدی بگیرید.

هزینه؟ بسته به مقیاس، برای سازمان متوسط (۳۰۰ کاربر)، استقرار ترکیبی EDR+DLP+PAM میتواند سالانه بین ۳۰ تا ۸۰ دلار به ازای هر کاربر متغیر باشد (بر اساس قیمتگذاری عمومی فروشندگان بینالمللی در ۲۰۲۵). این عدد در برابر میانگین ۴.۴۵ میلیون دلار هزینه نقض داده ناچیز است.

یک تجربه نزدیک

در یکی از پروژهها، سازمانی با ۱۸۰ کاربر، بکاپ داشت اما تست بازیابی نداشت. باجافزار ظرف ۴ ساعت ۱۲ سرور را رمزگذاری کرد. صدای بیوقفه هشدارها هنوز در گوشم است. اگر آن روز شبکه دارای راهکارهای امنیتی بود، اگر امنیت شبکه بهصورت لایهای اجرا شده بود، مهاجم هرگز تا دیتابیس مالی جلو نمیآمد.

جمعبندی

شبکه فاقد راهکار امنیتی فقط یک وضعیت فنی نیست؛ یک ریسک تجاری است که میتواند اعتبار، درآمد و حتی بقای سازمان را تهدید کند. از باجافزار تا جریمههای انطباق، هر کدام بهتنهایی کافیاند تا چراغهای ساختمان خاموش شوند. ترکیب هوشمندانه آنتی ویروس سازمانی، راهکار EDR، راهکار DLP و راهکار PAM در کنار تقسیمبندی شبکه و مانیتورینگ مداوم، ستونهای یک امنیت شبکه پایدار را میسازد.

اگر به دنبال ارزیابی عملی و طراحی معماری متناسب با اندازه و صنعت خود هستید، تیم مدیران شبکه برنا میتواند نقطه شروعی دقیق و اجرایی برای خروج از وضعیت شبکه بدون سولوشن باشد.