نشت اطلاعات دیگر یک حادثه دور از ذهن نیست؛ واقعیتی است که هر روز زیرساخت های حساس بانک ها، هلدینگ های صنعتی و شرکت های فناوری ایرانی را تهدید می کند. این راهنمای جامع نشت اطلاعات دقیقاً به شما مدیران امنیت اطلاعات، مدیران فناوری و تیمهای عملیاتی نشان میدهد چگونه تهدیدات را شناسایی کنید، علل ریشه ای را ریشه کن سازید و با راهکارهای عملی، لایه های دفاعی محکمی بسازید. ادامه مطلب را بخوانید تا ببینید چگونه می توانید از میلیون ها دلار خسارت و آسیب به اعتبار سازمان شما جلوگیری کنید.

آنچه در این مطلب برنا مشاهده خواهید کرد:

- 1 نشت اطلاعات چیست و چرا در سازمان های متوسط و بزرگ ایرانی به یک بحران تبدیل شده؟

- 2 تهدیدات پنهان و آشکار نشت اطلاعات که سایه آن ها بر هلدینگ ها و بانک ها افتاده

- 3 کاوش علل ریشهای نشت اطلاعات و یافتن آن

- 4 تشخیص زود هنگام نشت اطلاعات از روی علائم

- 5 راهکارهای پیشگیری پیشرفته

- 6 نقش آموزش امنیت اطلاعات کارکنان به عنوان حلقه دفاعی

- 7 مدیریت بحران نشت اطلاعات از لحظه تشخیص تا بازیابی کامل

- 8 نرم افزار های امنیتی و ابزارهای مدرن در خط مقدم مبارزه با نشت اطلاعات

- 9 درسهای تلخ از نشت های بزرگ

- 10 سخن آخر

- 11 منابع و مراجع

نشت اطلاعات چیست و چرا در سازمان های متوسط و بزرگ ایرانی به یک بحران تبدیل شده؟

نشت اطلاعات به هرگونه افشای غیرمجاز داده های حساس اشاره دارد؛ از اطلاعات مشتریان و حسابهای بانکی گرفته تا اسناد محرمانه صنعتی و دادههای عملیاتی شبکه.

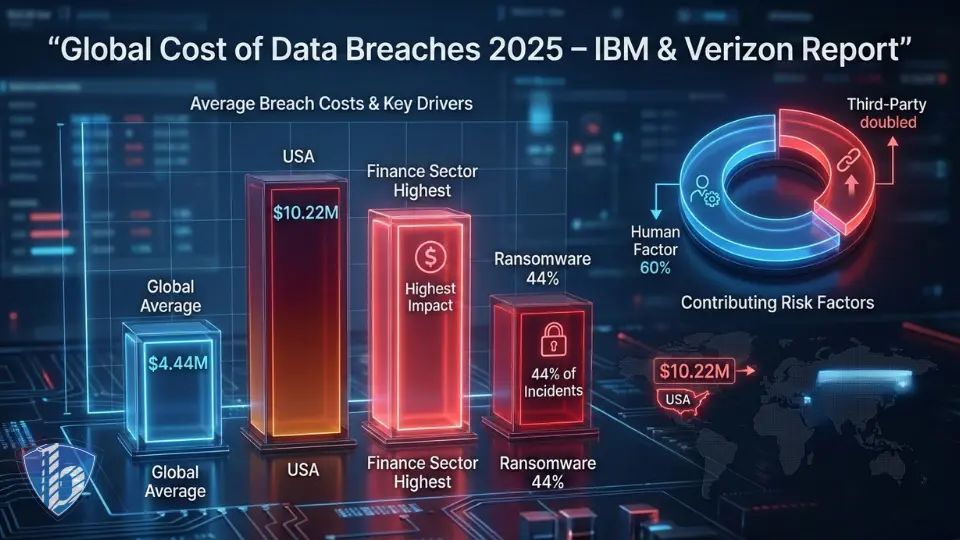

در گزارش هزینه نقض داده ۲۰۲۵ آی بی ام، متوسط هزینه جهانی یک نشت اطلاعات به ۴٫۴۴ میلیون دلار رسیده، کاهشی ۹ درصدی نسبت به سال قبل، اما همچنان وحشتناک. در ایالات متحده این رقم به ۱۰٫۲۲ میلیون دلار میرسد. بخش مالی و بانکداری یکی از گران ترین حوزه هاست و در ایران، با توجه به حملات هدفمند و تحریمها، فشار دوچندان است. گزارش ورایزن دی بی آی آر ۲۰۲۵ از تحلیل بیش از ۱۲٬۱۹۵ مورد نشت واقعی نشان میدهد که باجافزار در ۴۴ درصد از آنها حضور داشته، جهشی قابل توجه از ۳۲ درصد سال قبل.

در ایران، موارد واقعی نشان دهنده عمق بحران هستند. گروه Codebreakers در فروردین ۱۴۰۴ ادعایی مبنی بر دسترسی به ۱۲ ترابایت داده شامل اطلاعات ۴۲ میلیون مشتری بانک سپه، از جزئیات حساب ها و وام ها تا اطلاعات هویتی، حتی اگر انکار شود، زنگ خطری برای همه مدیران CISO است. پیش از آن، نشت ۷۰ میلیون رکورد از بانک ملی (شامل نام، کد ملی، شماره کارت و آدرس) و ادعاهای مشابه برای بانک صادرات و چندین موسسه دیگر، ثابت کرده که نشت اطلاعات در محیط های کاری ایرانی دیگر اتفاقی نیست، بلکه الگویی تکرارشونده است.

مدیران شبکه برنا این راهنما جامع نشت اطلاعات را دقیقا برای شما نوشه است : کسانی که مسئولیت مستقیم حفاظت از دادههای حیاتی را بر عهده دارند و میدانند یک دقیقه تأخیر میتواند به از دست رفتن اعتماد مشتریان و جریمههای سنگین منجر شود.

تهدیدات پنهان و آشکار نشت اطلاعات که سایه آن ها بر هلدینگ ها و بانک ها افتاده

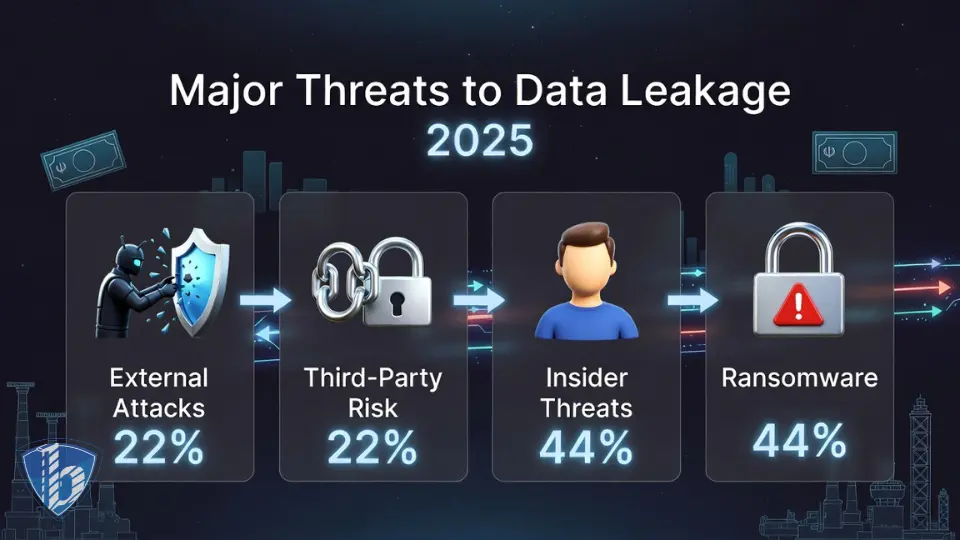

تهدیدات نشت اطلاعات چندلایه اند و با سرعت فناوری تکامل مییابند. ابتدا تهدیدات خارجی: بهره برداری از آسیب پذیری های دستگاه های شبکه لبه (مانند VPNها و فایروال ها) طبق گزارش ورایزن از ۳ درصد به ۲۲ درصد افزایش یافته. مهاجمان با ابزارهای خودکار، ضعف های شناخته شده را در کمتر از ۲۴ ساعت پس از انتشار پچ، هدف قرار میدهند.

سپس تهدیدات زنجیره تأمین. در سال ۲۰۲۵، involvement third-party دو برابر شده و بسیاری از نشت ها از طریق ارائه دهندگان نرم افزاری یا پیمانکاران رخ دادهاند. در بخش انرژی و صنعت ایران، جایی که سیستمهای SCADA و IoT به شبکه متصلاند، یک ضعف کوچک در یک تأمین کننده میتواند کل زنجیره را مختل کند.

تهدیدات داخلی هم کم نیستند. ۶۸ درصد از حوادث طبق گزارش های جهانی به عامل انسانی مربوط است، از کلیک اشتباه روی ایمیل فیشینگ تا آپلود ناخواسته فایل در چت بات های هوش مصنوعی سایه (shadow AI). گزارش آی بی ام نشان می دهد ۱۳ درصد سازمانها تجربه حمله مرتبط با مدل های هوش مصنوعی داشتهاند و ۹۷ درصد آنها فاقد کنترل دسترسی مناسب به AI بودند. نتیجه؟ دادههای حساس بدون نظارت در ابزارهای خارجی پردازش میشوند.

در ایران، حملات هدفمند دولتی یا گروه های هکری مانند IRLeaks که در مرداد ۱۴۰۳ ادعای نفوذ به سیستمهای حدود ۲۰ بانک را داشتند، لایه دیگری اضافه میکند. صدای آژیرهای سیستم های SIEM وقتی لاگهای غیرعادی را ثبت میکنند، حس فوریت واقعی ایجاد میکند، فوریتی که اگر نادیده گرفته شود، به از دست رفتن میلیون ها رکورد ختم میشود.

کاوش علل ریشهای نشت اطلاعات و یافتن آن

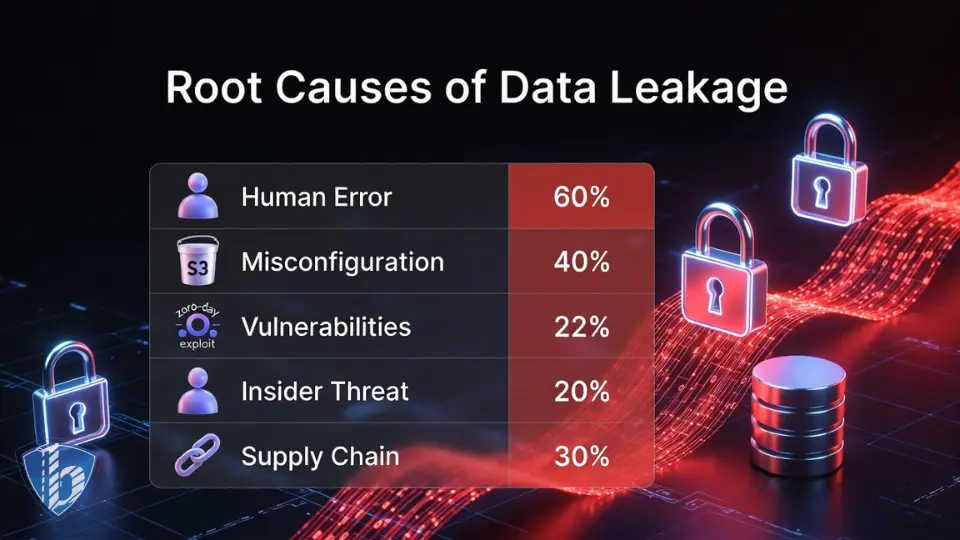

علل نشت اطلاعات را نمیتوان به یک عامل تقلیل داد. دسته اول: خطای انسانی. طبق ورایزن، عنصر انسانی در ۶۰ درصد حوادث نقش دارد. کارمندی که فایل اکسل حاوی اطلاعات مشتریان را از طریق ایمیل شخصی ارسال میکند یا رمز عبور ضعیف را در چند سیستم تکرار میکند. در سازمانهای بزرگ ایرانی، جایی که کارکنان با ابزارهای متنوع کار میکنند، این اشتباهات چند برابر میشوند.

دسته دوم: پیکربندی های نادرست. پایگاه های داده ابری بدون رمزنگاری مناسب، باکت های S3 عمومی یا مجوزهای بیش از حد در Active Directory، اینها دروازه های باز هستند. گزارشهای امنیتی نشان میدهد بیش از ۴۰ درصد نشتها به misconfiguration مربوط است.

دسته سوم: آسیب پذیریها و zero-dayها. مهاجمان از روز صفر بهره می برند و در محیط های پیچیده شبکه، پچ کردن همه دستگاه ها چالش برانگیز است. در هلدینگ های صنعتی، تجهیزات legacy که هنوز روی ویندوز قدیمی اجرا میشوند، نقطه ضعف بزرگی ایجاد میکنند.

دسته چهارم: تهدیدات داخلی و زنجیره تأمین. کارمند ناراضی یا پیمانکار با دسترسی گسترده میتواند دادهها را به آرامی خارج کند. گزارش آی بی ام هزینه نشت ناشی از insider را حدود ۴٫۹ میلیون دلار تخمین میزند.

برای درک بهتر، جدول زیر علل رایج را با درصد تقریبی (بر اساس گزارشهای ۲۰۲۵) و مثالهای واقعی مقایسه میکند:

| علت اصلی | درصد تقریبی در نشتها | مثال واقعی در ایران/جهان | تأثیر حسی برای تیم امنیتی |

|---|---|---|---|

| خطای انسانی/فیشینگ | ۶۰٪ | کلیک روی لینک جعلی در بانک سپه ادعایی | صدای آلارم فوری، عرق سرد روی پیشانی |

| پیکربندی اشتباه | ۴۰٪ | باکت ابری عمومی در هلدینگ انرژی | دیدن داشبورد پر از هشدار قرمز |

| آسیبپذیری شبکه | ۲۲٪ | بهرهبرداری VPN در حملات IRLeaks | تأخیر در تشخیص، حس ناامیدی |

| تهدید داخلی | ۲۰٪ | خروج داده توسط پیمانکار | جو سنگین جلسات تحقیق داخلی |

| زنجیره تأمین | ۳۰٪ (دو برابر شده) | نفوذ از طریق نرمافزار ثالث | زنجیرهای از اختلال عملیات |

این جدول نشان میدهد چرا رویکرد تک لایه دیگر کافی نیست.

تشخیص زود هنگام نشت اطلاعات از روی علائم

تشخیص سریع کلید کاهش هزینه است. سازمان هایی که breach را در کمتر از ۱۰۰ روز مهار میکنند، به طور متوسط ۱٫۹ میلیون دلار صرفه جویی دارند. علائم اولیه شامل افزایش غیرعادی ترافیک خروجی، لاگ های authentication ناموفق مکرر، یا تغییرات کوچک در فایلهای حساس است.

ابزارهای UEBA با یاد گیری ماشین، رفتار عادی را مدل سازی کرده و انحرافات را پرچم گذاری می کنند. مثلاً اگر کاربری ناگهان حجم بالایی از داده های کد ملی را دانلود کند، سیستم بلا فاصله هشدار میدهد. در عمل، ترکیب SIEM با EDR این تشخیص را به سطحی می رساند که حتی قبل از خروج داده، جلویش گرفته شود.

راهکارهای پیشگیری پیشرفته

اینجا به بخش عملی می رسیم. راهکار جلوگیری از نشت اطلاعات نیازمند استراتژی لایهای است. ابتدا طبقه بندی دادهها: داده های محرمانه (مانند اطلاعات حسابهای بانکی، شبا، کد ملی) را با تگهای حساسیت بالا مشخص کنید. سپس DLP پیاده سازی کنید که داده را در سه حالت نظارت میکند: در حال استفاده (endpoint)، در حال حرکت (شبکه) و در حال استراحت (ذخیره سازی).

DLP مدرن با regex، fingerprinting و یادگیری ماشین، الگوهای حساس ایرانی مانند فرمت شبا (IR + ۲۴ رقم) یا کد ملی (۱۰ رقم) را تشخیص میدهد و اقدامات خودکار انجام میدهد: بلاک انتقال، قرنطینه یا هشدار. برای مثال، در یک بانک بزرگ، DLP میتواند آپلود فایل اکسل حاوی ۵۰۰۰ رکورد مشتری به درایو شخصی را فوراً متوقف کند.

رمزنگاری داده ها لایه بعدی است. استفاده از AES-256 برای داده های at-rest و TLS 1.3 برای in-transit ضروری است. مدیریت کلیدها با HSM تضمین میکند حتی اگر مهاجم به سرور دسترسی پیدا کند، داده ها بیمعنی بمانند. در هلدینگ های انرژی که داده های عملیاتی حساس دارند، رمزنگاری end-to-end از نشت در زنجیره تأمین جلوگیری میکند.

مدل Zero Trust را فراموش نکنید: «هرگز اعتماد نکن، همیشه تأیید کن». هر دسترسی، حتی از داخل شبکه، نیاز به احراز هویت چندعاملی و بررسی مداوم دارد. میکروسکگمنتیشن شبکه، دسترسی را به حداقل میرساند.

برای پیاده سازی عملی، لیست ۱۰ گانه زیر را دنبال کنید:

- ارزیابی ریسک داده ها هر سه ماه یک بار.

- فعال سازی DLP در تمام کانالها (ایمیل، USB، وب، کلود).

- اعمال اصل least privilege با ابزارهای PAM.

- نظارت مداوم با SIEM و SOAR برای اتوماسیون پاسخ.

- بکاپ های air-gapped و تست بازیابی فاجعه هر فصل.

- پچینگ خودکار و اسکن vulnerability هفتگی.

- کنترل دستگاههای endpoint با EDR پیشرفته.

- رمزنگاری اجباری برای همه داده های حساس.

- شبیه سازی حملات (red teaming) سالانه.

- یکپارچه سازی با سیستم های موجود مانند Microsoft 365 یا محیط های ابری ایرانی.

این راهکارها نه تنها نشت اطلاعات را کاهش میدهند، بلکه با استانداردهای بانک مرکزی ایران همخوانی دارند.

نقش آموزش امنیت اطلاعات کارکنان به عنوان حلقه دفاعی

فناوری بدون انسان ناقص است. آموزش امنیت اطلاعات کارکنان باید فراتر از جلسه سالانه پاورپوینت برود. برنامه های شبیه سازی فیشینگ واقعی (با نرخ کلیک کمتر از ۵ درصد هدف) و آموزشهای تعاملی در مورد shadow AI نتایج ملموسی دارند. کارمندی که یاد می گیرد قبل از اشتراک گذاری فایل، حساسیت آن را چک کند، میتواند از ۶۰ درصد حوادث جلوگیری کند.

در سازمان های موفق ایرانی، آموزش را به فرهنگ تبدیل کردهاند: کمپین های ماهانه با جوایز، داشبوردهای شخصی امتیازدهی امنیتی و ادغام در KPIهای عملکردی.

مدیریت بحران نشت اطلاعات از لحظه تشخیص تا بازیابی کامل

وقتی نشت اطلاعات رخ داد، هر ثانیه مهم است. پروتکل مدیریت بحران باید شامل:

- تیم پاسخ فوری (IRT) با نقشهای مشخص

- قرنطینه فوری سیستمهای آسیبدیده

- اطلاع رسانی قانونی به مشتریان و مقامات (طبق مقررات بانک مرکزی)

- تحلیل forensic با ابزارهای حفظ زنجیره custody

- ارتباطات شفاف برای حفظ اعتبار

سازمان هایی که IR plan تستشده دارند، هزینه را تا ۳۰ درصد کاهش میدهند. پس از مهار، بازنگری ریشه ای (root cause analysis) و بهروزرسانی سیاستها ضروری است.

نرم افزار های امنیتی و ابزارهای مدرن در خط مقدم مبارزه با نشت اطلاعات

نرمافزارهای امنیتی پیشرفته مانند پلتفرمهای یکپارچه EDR + DLP + SIEM، دید ۳۶۰ درجه میدهند. آنتی ویروس نسل جدید با تشخیص مبتنی بر رفتار، تهدیدات zero-day را قبل از اجرا متوقف میکند. در محیطهای شبکه بزرگ، segmentation با فایروالهای next-gen و نظارت بر ترافیک east-west حیاتی است.

برای سازمان های ایرانی، انتخاب ابزارهایی که با زیرساخت های محلی سازگار باشند و پشتیبانی فارسی داشته باشند، مزیت رقابتی ایجاد میکند. امنیت شبکه کلی را با نظارت مداوم بر نقاط انتهایی و ابری تقویت کنید.

درسهای تلخ از نشت های بزرگ

مورد بانک سپه ۱۴۰۴: ادعای دسترسی به ۱۲ ترابایت داده شامل تاریخچه کامل مشتریان از ۱۳۰۴. حتی تکذیب، نشان داد چگونه عدم نظارت بر third-party و پیکربندی ضعیف میتواند به چنین حجمی منجر شود. درس: پیاده سازی DLP و رمزنگاری فوری.

مورد جهانی Santander (۲۰۲۴-۲۰۲۵): نشت از طریق تأمینکننده بدون نفوذ مستقیم به سیستم بانک. بیش از میلیونها رکورد تحت تأثیر. نتیجه: هزینه چند صد میلیون دلاری و الزام به بازنگری کامل زنجیره تأمین.

مورد LoanDepot: حمله ransomware که دادههای وامدهی را هدف گرفت. نشان دهنده اهمیت backup ایمن و Zero Trust.

این موارد واقعی تأکید میکنند که نشت اطلاعات در محیط های کاری، هزینههای پنهان مانند از دست رفتن مشتریان را هم به همراه دارد.

ساختن استراتژی بلندمدت

برای مدیران فناوری و شبکه، شروع با ارزیابی فعلی و نقشه راه ۱۲ ماهه ضروری است. از مشاوره امنیت شبکه متخصصان برای طراحی معماری مقاوم استفاده کنید. امنیت شبکه را به عنوان سرمایه، نه هزینه ببینید.

در هلدینگهای صنعتی و انرژی، جایی که دادههای عملیاتی حیاتیاند، ترکیب هوش مصنوعی با حاکمیت قوی (نه shadow AI) آینده را تضمین میکند.

سخن آخر

این راهنمای جامع نشت اطلاعات نشان داد که تهدیدات واقعی اند، علل قابل ریشه کنی و راهکارها در دسترس. با اجرای لایه ای پیشگیری، آموزش مداوم و مدیریت بحران قوی، میتوانید سازمانتان را به قلعهای تبدیل کنید که مهاجمان حتی به فکر نزدیک شدن هم نیفتند.

حالا نوبت شماست. سیاستهای DLP را امروز بررسی کنید، آموزش کارکنان را تقویت کنید و برای ارزیابی رایگان معماری امنیتیتان با تیم مدیران بشکه برنا تماس بگیرید. حفاظت از دادهها نه فقط یک وظیفه فنی، بلکه مسئولیت مشترک برای آینده امنتر سازمانهاست.

منابع و مراجع

تیم امنیت سایبری مدیران شبکه برنا با استفاده از تحلیلهای دقیق و گزارشهای رسمی منتشرشده از سوی نهادهای معتبر بینالمللی، این مطلب را تهیه و تدوین کرده است.

- IBM: Cost of a Data Breach Report 2025 (The AI Oversight Gap)

- Verizon: Data Breach Investigations Report (DBIR 2025)

- Zoomit.ir: نشت اطلاعات بانک سپه تایید شد

- fa.wikipedia.org: حمله گروه کد بریکرز به بانک سپه