آنچه در این مطلب برنا مشاهده خواهید کرد:

تهدید دامنههای رهاشده در سرویسهای همگامسازی تقویم و راهکارهای امنیتی

گزارش جدید مدیران شبکه برنا و شرکت امنیتی Bitsight نشان میدهد که سرویسهای همگامسازی تقویم، بهویژه در دستگاههای iOS و macOS، هدف تازهای برای مهاجمان شدهاند. بیش از ۳۹۰ دامنه رهاشده که پیشتر برای انتشار تقویمهای عمومی استفاده میشدند، روزانه میلیونها درخواست Sync دریافت میکنند، در حالی که صاحبان اصلی این دامنهها سالهاست آنها را تمدید نکردهاند.

حمله تقویم رهاشده چگونه انجام میشود؟

۱. اشتراکگذاری تقویم

کاربران برای دریافت تعطیلات، رویدادها یا برنامههای ورزشی، یک URL تقویم را در دستگاه خود Subscribe میکنند. این اتصال دائمی است و دستگاه بهطور خودکار فایلهای ICS را دانلود میکند. در صورتی که ارائهدهندگان تقویم دامنه را تمدید نکنند، دامنه منقضی و آزاد میشود.

۲. ثبت مجدد دامنه توسط مهاجمان

هکرها دامنههای آزاد شده را ثبت میکنند. میلیونها دستگاه همچنان با این دامنهها Sync میشوند، زیرا کاربران اشتراک قدیمی را حذف نکردهاند.

۳. تزریق محتوای مخرب

- ارائه فایل ICS آلوده

- افزودن رویدادهای جعلی با لینک فیشینگ

- هدایت کاربر به صفحات Redirect Chain

- اجرای اسکریپتهای JavaScript مبهمشده

این حمله بدون هیچ تعامل کاربر، میتواند دادههای سازمانی را به خطر بیندازد.

چرا این حمله خطرناک است؟

- همگامسازی کاملاً پسزمینهای است و هیچ هشدار قابل مشاهدهای ندارد.

- وابسته به ایمیل نیست و از لایههای امنیت ایمیل عبور میکند.

- کاربران معمولاً اشتراکهای قدیمی خود را فراموش میکنند.

- دستگاههای BYOD ریسک تهدید را افزایش میدهند.

پیامدهای سازمانی حمله دامنه رهاشده

- ورود داده مخرب بدون رفتار کاربری.

- حمله خارج از مسیرهای امنیتی سنتی مانند SMTP یا Email Security.

- عدم دید سازمانها نسبت به اشتراکهای قدیمی تقویم.

- افزایش ریسک در محیطهای BYOD.

راهکارهای مقابله با تهدیدات تقویم رهاشده

۱. نقش Endpoint Protection پیشرفته

راهکارهایی مانند ESET با تحلیل رفتاری، Reputation و شناسایی دامنههای خطرناک، این حمله را پیش از موفقیت متوقف میکنند:

- شناسایی دامنههای Newly Registered و جلوگیری از ارتباط Sync

- Script Scanner برای کشف رفتارهای مشکوک

- Web Shield برای مسدودسازی صفحات مخرب

- تشخیص Redirect Chain مشکوک و جلوگیری از مرحله بعدی حمله

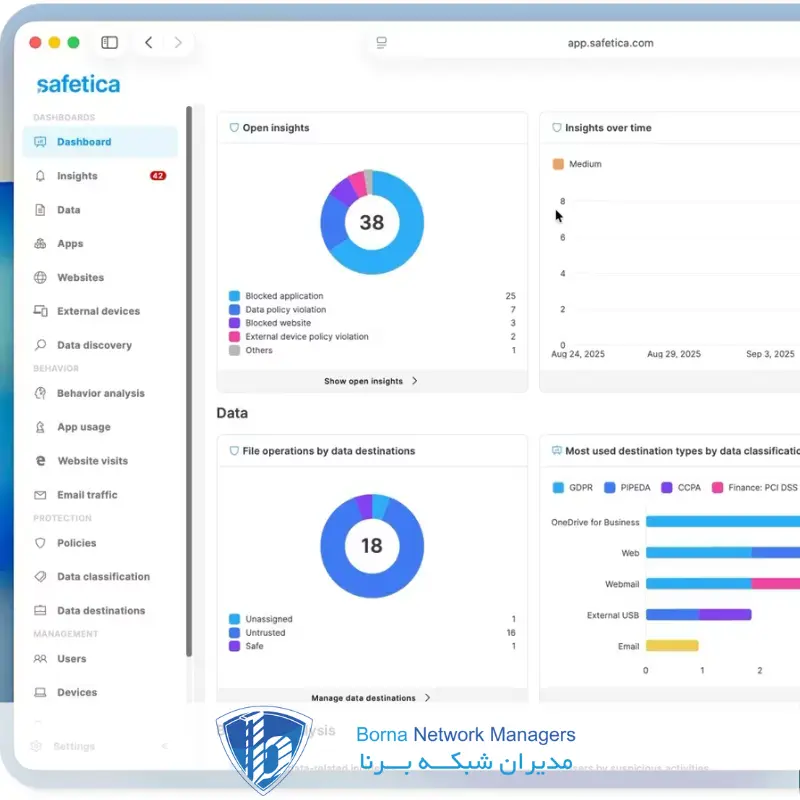

۲. نقش راهکارهای DLP و امنیت داده

ابزارهای Safetica و DLP، تهدید را از زاویه داده کنترل میکنند:

- شناسایی اتصال به دامنههای تعریف نشده در سیاست سازمان

- تشخیص تغییر رفتار دامنه iCalendar و مسدودسازی ارتباط

- هشدارهای رفتاری در صورت Sync غیرعادی

- کنترل جریان داده در دستگاههای BYOD

جمعبندی

گزارش Bitsight یادآور این حقیقت است که حتی سادهترین قابلیتها مانند اشتراک تقویم، میتوانند نقطه شروع یک حمله بدون کلیک باشند. سازمانهایی که از iOS، macOS یا BYOD استفاده میکنند، باید اشتراکهای تقویمی، رفتار شبکه و دامنههای ناشناخته را زیر نظر داشته باشند. ترکیب راهکارهای هوشمند Endpoint Protection و ابزارهای DLP مانند Safetica، میتواند این تهدید پنهان را بهطور مؤثر مهار کند.

برای اطلاعات بیشتر در خصوص استانداردها و تاییدیههای امنیتی، میتوانید به وبسایت رسمی AFTA مراجعه کنید.